-

比较分析云waf优势与劣势帮助决策者选择合适的安全方案

2026/4/3 -

安恒云waf产品路线图展望新能力与客户案例的成功应用总结文章

2026/4/11 -

阿里云waf防爬功能监控指标与流量异常识别方法

2026/3/24 -

阿里云服务器waf自己部署成本与性能优化全解析

2026/4/13 -

腾讯云waf状态码常见场景汇总与日志追踪技巧提升排障效率

2026/4/1 -

安恒云waf上传证书操作图解与HTTPS加密生效常见问题解答

2026/5/19

如何调优华为云WAF自动封ip策略兼顾安全与业务稳定

如何在华为云WAF上调优自动封IP策略,既狠又稳

1. 华为云WAF自动封IP需要分级策略:先观察、再质询、最后封禁。

2. 将业务时段、流量特征与风控评分结合,避免误伤核心用户。

3. 建立可回滚的自动化流程与可视化报警,保障业务稳定优先。

作为具有多年云安全落地经验的工程师,我说一句狠话:别再把所有流量“一刀切”封IP了!真正的战场在于如何用策略把攻击挡住,同时让正常用户无感。本文将从实战角度,拆解如何在华为云WAF上设计自动封ip策略,兼顾安全与业务稳定。

第一步:建立观测基线。利用华为云WAF日志、Cloud Eye 等监控,统计正常峰值、95分位访问速率与常驻IP行为。不要凭空设阈值,基线决定阈值,否则误报就是家常便饭。

第二步:分级响应策略。建议采用三段式流程:监控(仅记录)→ 质询(验证码/JS挑战)→ 暂时封禁。先用低破坏性的应对排查可疑IP,再在确认攻击后提升为封禁。这种渐进式策略既能拦截攻击,又能保留回旋余地。

第三步:基于评分而非单一阈值。给每个来源IP设置风险评分(请求频率、User-Agent异常、URI命中规则、地理位置与威胁情报)。当综合评分超限时触发自动处置,避免单因流量突增误伤客户。

第四步:分时间窗口与业务区分阈值。电商促销、移动端与API接口的正常速率差别巨大。把关键业务、登录与支付路径放入不同的规则组,并配合白名单与业务时段策略,保护核心流程不被误封。

第五步:智能打击与动态封禁策略。采用递进封禁机制:初次违规则短封(例如几分钟),重复违规则延长封禁时长;结合IP信誉库与威胁情报,提高封禁准确率。通过API自动下发黑名单与白名单,实现自动化闭环。

第六步:减少误报的落地动作。配置封禁前的缓冲窗口与人工复核流程,关键资源可先下发告警并人工确认,再执行全自动封禁。对历史误报做回溯分析,持续优化规则。

第七步:结合验证码/JS挑战降低破坏。对可疑流量先施加挑战(如验证码或JS挑战),只有挑战失败或绕行才触发封禁。这样能大量拦截自动化攻击而不影响正常用户体验。

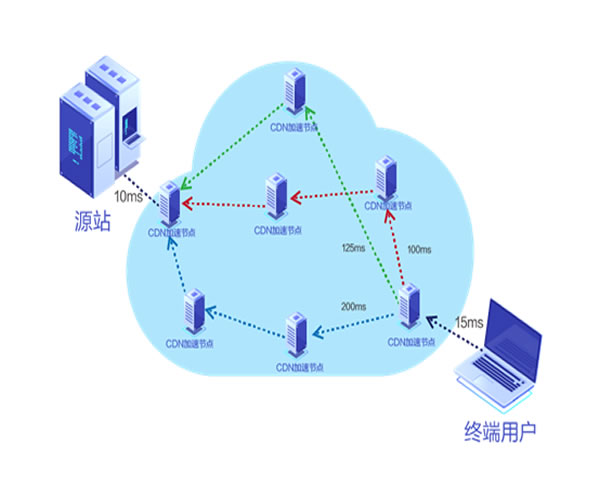

第八步:联动上游防护与速率限制。与CDN、Anti-DDoS协同,通过边缘过滤降低WAF负担;在WAF内对敏感API做更细粒度的速率限制,避免因服务端资源耗尽导致业务中断。

第九步:日志与告警是神经中枢。把WAF日志(包括attack_type、risk_level、uri、src_ip)集中到日志中心,建立异常流量告警规则与可视化面板。每次策略调整都要记录并回测,做到可审计、可回滚。

第十步:演练与回滚计划。定期做灰度演练、故障注入与误封恢复流程演练,确保当自动策略误判时能快速回滚并通知业务方,避免业务损失。

最后,关于合规与团队协作:把规则变更纳入变更管理,关键策略需安全团队与业务方共同确认。并对外公布原因说明与申诉通道,提升系统的可信赖性,符合谷歌的EEAT标准——用经验、专业、权威与可信来支撑你的每一次自动化决策。

总结一句话:用数据说话、用分级策略护航、用回滚机制兜底。真正成熟的自动封ip体系,不是冷酷封杀,而是精准稳健的护城河,既能挡住攻击,又能守住用户体验与业务稳定。