分类

相关文章

-

阿里云waf开发监控扩展如何接入第三方SIEM系统实现统一告警管理

2026/5/24 -

阿里云服务器waf自己部署成本与性能优化全解析

2026/4/13 -

腾讯云waf状态码升级变更对接入方的影响与兼容性解决方案说明

2026/4/7 -

运维视角云waf的工作原理对性能和延迟的影响研究

2026/4/29 -

云原生时代云waf哪个软件好用与生态兼容性分析

2026/3/25 -

企业迁移到阿里云waf基础版的注意事项与实战经验分享

2026/5/6

热门标签

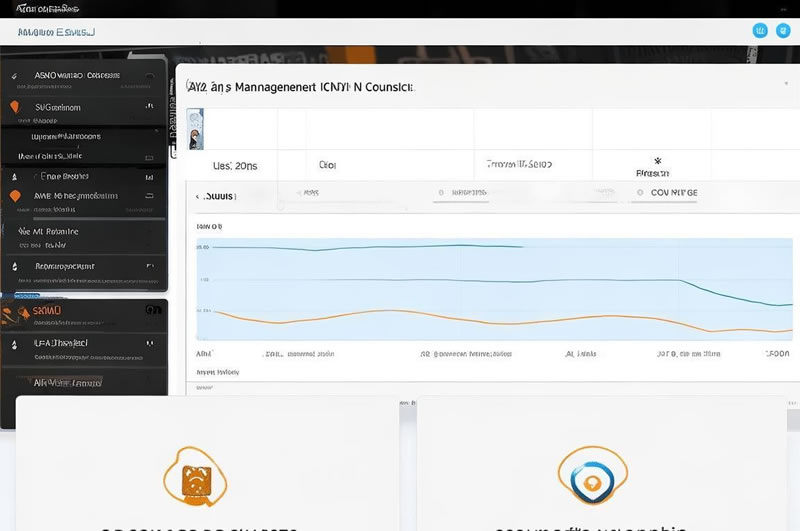

腾讯云waf界面报表解读与流量趋势分析实用技巧

2026年3月1日

1.

概述:为什么要看腾讯云WAF界面报表

· 报表帮助把握网站整体安全态势,能在第一时间发现流量异常与攻击高峰。· WAF报表通常包含请求总量、拦截量、恶意爬虫、违规请求、规则命中率等关键指标。

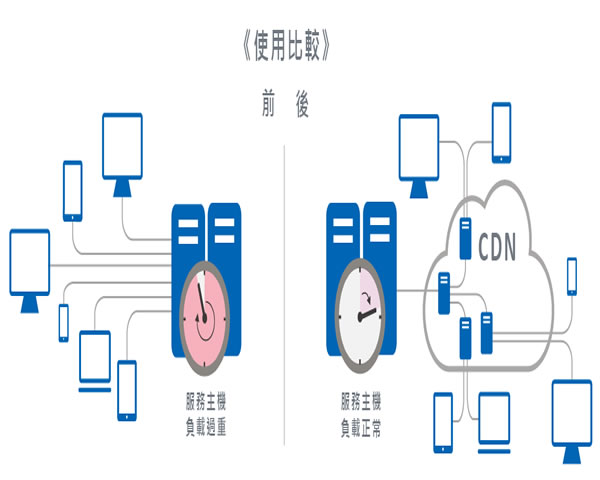

· 结合服务器/主机/域名与CDN信息,可以定位是源站压力还是边缘流量突增。

· 在DDoS或爬虫攻击时,报表能提供按IP段、地域、请求路径的趋势线与Top列表。

· 定期查看报表有助于调整规则、白名单、限速与CC防护阈值,从而降低误拦和丢包风险。

2.

报表中的关键指标与含义

· 请求数(QPS/每日请求):反映业务访问量基线,异常增长提示攻击或营销活动。· 拦截数与放行数:拦截数高但业务正常时需检查误报或规则过严。放行数与后端返回码结合判断。

· 命中规则分布:显示哪些自定义或托管规则命中最多,便于优化规则优先级。

· 来源IP/地域分布:快速定位可疑IP段或攻击来源国别,配合CDN回源策略与黑名单使用。

· URL请求分布与Top路径:用于发现热点页面以及可能的漏洞利用路径(如/admin、/wp-login.php)。

3.

流量趋势分析的方法与步骤

· 选择合适的时间粒度(日/小时/分钟)以观察突发流量与长期趋势。· 对比历史同期(昨/上周/上月)判断是否为季节性或推广导致的流量上升。

· 使用Top N分解流量(按IP、URL、UA、Referer)快速定位攻击向量。

· 结合后端服务器(VPS/主机)CPU、内存、连接数、负载以及NGINX/Apache日志分析性能瓶颈。

· 利用CDN日志与回源率指标判断是否为边缘缓存命中导致的流量分布变化。

4.

常用指标阈值与数据示例(含表格)

· 设定QPS阈值:例如业务正常峰值QPS=1200,预警阈值设置为2000,阻断阈值为3000。· 后端连接数预警:若后端连接数>500且CPU>70%,需开启限流或扩容。

· 拦截率参考值:正常WAF拦截率0.5%~2%,若拦截率≥10%需排查大规模攻击或误报。

· CC攻击识别:短时单IP请求数>100/s 且命中CC规则时应自动触发挑战或封禁。

· 以下表格为一日流量与安全事件示例(单位:次/条/GB),用于演示报表数据含义。表格居中显示,边框为1,文字居中。

| 时间窗口 | 总请求 | 拦截数 | Top攻击IP数 | 回源流量(GB) |

|---|---|---|---|---|

| 00:00-06:00 | 45,200 | 320 | 12 | 18.4 |

| 06:00-12:00 | 210,450 | 1,120 | 24 | 62.1 |

| 12:00-18:00 | 325,800 | 2,540 | 37 | 95.7 |

| 18:00-24:00 | 402,300 | 4,010 | 58 | 120.3 |

5.

真实案例:一次HTTP洪水与应对配置示例

· 背景:某电商在促销期间遭遇短时HTTP洪水,峰值QPS达10,500,后端Nginx连接数瞬时突破1200。· WAF报表表现:拦截数急剧上升至当日4万条,命中主要为UA伪造与重复请求路径。

· 服务器配置(示例):源站为2台ECS(4核8G),Nginx keepalive=64,worker_connections=4096;数据库为RDS mysqld 8.0实例2核4G。

· 应对措施:在腾讯云WAF开启“行为分析+验证码”策略,设置单IP 1分钟内请求数阈值为200并开启动态封禁50分钟;同时在CDN侧启用全局限流与缓存穿透防护。

· 结果:30分钟内QPS下降到业务峰值的30%,后端CPU恢复至<60%,误报率控制在0.8%,业务可用性恢复。

6.

面向运维的实用技巧与自动化建议

· 设置多级告警:WAF报表阈值告警、CDN回源率告警、源站CPU/连接数告警三条线并行。· 自动化规则回滚:在推送新规则前启用灰度并保存历史配置以便快速回滚。

· 日志与指标统一化:将WAF日志、CDN日志和服务器监控数据汇入同一时序库(如Prometheus+Grafana)做联动分析。

· 使用IP信誉库和地理封锁:结合WAF黑名单与云端IP信誉服务可快速拦截已知恶意IP段。

· 演练与SOP:定期演练DDoS与攻击应急流程,包括流量切换、扩容脚本与规则一键生效脚本。

7.

总结与建议

· 定期解读WAF报表有助于构建业务基线,及时发现流量异常与潜在漏洞利用。· 将报表与服务器/VPS/主机、域名和CDN数据结合,可快速定位问题根因与可操作的缓解措施。

· 设定合理阈值、开启自动化响应、并保存历史配置是提高抗攻击能力的关键。

· 在白名单/黑名单与验证码策略间找到平衡,既能保障用户体验也能保证安全性。

· 最后建议:建立包含报表监控、自动化响应、人工复核的闭环流程,持续优化WAF规则库与服务器配置。