-

阿里云web应用防火墙WAF购买价格优化建议帮助控制安全开支

2026/5/14 -

建立标准化流程 利用华为云WAF自动封ip提升防护效率

2026/3/6 -

云waf有什么作用在应急响应流程中如何缩短恢复时间的操作建议

2026/4/7 -

面向中小企业的云waf 部署成本控制与性能优化策略

2026/3/12 -

运维视角看云堤 waf的监控体系与持续改进方法

2026/2/28 -

云waf有什么作用结合合规与业务连续性说明安全投入的多面价值

2026/4/12

比较分析云waf优势与劣势帮助决策者选择合适的安全方案

概述:最好、最佳与最便宜的选择

在为服务器选择应用层防护时,决策者常问哪个方案是最好、哪个方案是性价比最佳、哪个方案是最便宜。本文围绕云WAF(云端Web应用防火墙)与传统本地WAF/主机型WAF进行对比,重点评估在真实服务器环境中的可部署性、性能影响、维护成本与安全覆盖,帮助判断是否用云WAF作为最终方案。

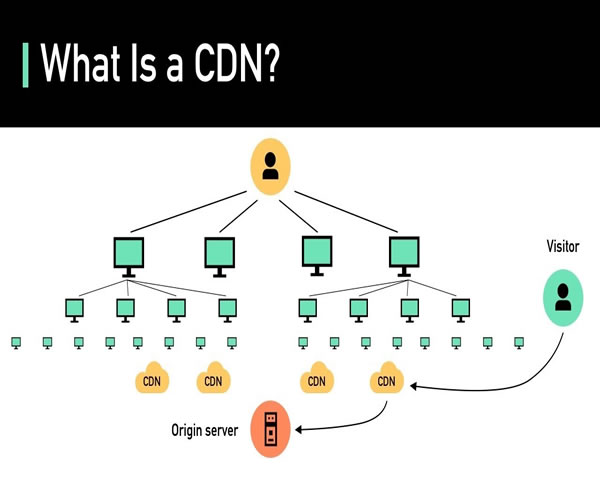

什么是云WAF(概念与工作方式)

云WAF通常以反向代理或CDN集成方式工作,在云端对到达服务器的HTTP/HTTPS流量做实时检测与拦截。它依赖云端规则库、行为分析与威胁情报,能快速生效而无需在每台后端服务器上安装复杂软件。

优势一:快速部署与弹性扩展

对于有大量或分布式服务器的企业,云WAF能实现秒级上线,且能随着流量波动弹性扩展,无需预配硬件或担心单点性能瓶颈,这对云主机和混合云环境尤为友好。

优势二:集中管理与威胁情报

云端服务提供商通常维护更新的规则库和共享的威胁情报,运维团队可以在一个控制台管理不同地域和不同类型的服务器安全策略,降低维护复杂度并提升响应速度。

优势三:降低初始投入与运维成本

相比本地WAF需要购买硬件或许可,云WAF按流量或实例计费,初始投入较低,适合预算敏感但需快速上线的项目,通常被视作“廉价且有效”的解决方案。

劣势一:可见性与数据主权

将流量导入云端可能引发合规与数据主权担忧,某些对日志、包体审计要求严格的行业会发现云端可见性不足,且无法直接访问某些原始网络数据。

劣势二:性能与延迟影响

云WAF作为中间层会引入额外跳转和TLS终止,若服务区域与WAF节点不够接近,可能导致延迟和吞吐下降,对对延迟敏感的应用或高频API接口需谨慎评估。

劣势三:深度防护与定制化限制

一些复杂的业务逻辑或需要主机级检测的攻击(如内存利用、特定进程行为)可能无法仅靠云防火墙或云WAF全面防护,需结合主机型WAF或RASP等手段。

成本与定价模型比较

云WAF常见计费方式包括按流量、按请求数或按功能层级订阅。决策者应基于峰值流量、日志保留需求与规则调用频率估算长期成本,避免因高流量而导致费用超支。

决策建议:如何在服务器场景下选择

对多数需要快速上线、分布式服务和有限运维资源的团队,优先考虑云WAF作为第一道防线;对合规要求高或需深度主机检测的场景,应采用云WAF+本地WAF/主机防护的混合策略。

实施注意事项与最佳实践

在部署云WAF时,应做好TLS规划、接入策略(反向代理/透明代理/接入点)、日志归档与SIEM集成,并在灰度期监控误报与漏报,逐步调整规则,保证对后端服务器的兼容性和性能影响最小。

结论

综合来看,云WAF在部署速度、弹性与运维成本上具有显著优势,是多数服务器场景的性价比之选,但其劣势在于可见性、深度防护与某些合规限制。决策者应基于业务敏感度、性能需求和合规要求选择单一云WAF或混合防护方案,从而在成本与安全之间取得平衡。