云原生时代云waf哪个软件好用与生态兼容性分析

云原生时代:选择靠谱的云WAF,不只是规则库那么简单

1. 精华:在云原生环境中,选云WAF要优先看与Kubernetes与Service Mesh的原生集成能力。

2. 精华:托管型(Cloud)WAF适合快速上线、易运维;侧车/Envoy/WASM方案更适合对性能与可观测性有高要求的团队。

3. 精华:开源+规则即代码(Rules-as-Code)加上CI/CD治理,能最大程度降低误报并提升合规与可审计性。

进入云原生时代,传统的网络边界在容器和微服务面前不再可靠,攻击面剧增,因此选择一款合适的云WAF,既要看拦截率与误报,也要看它与平台的生态兼容性——能否无缝接入KubernetesEnvoy/Istio等服务网格协作、能否产出友好的监控指标并接入Prometheus和日志系统。

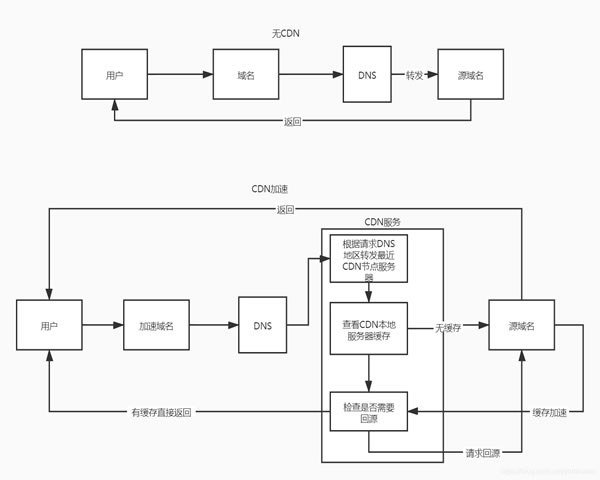

从部署模型看,市面上主要有三类方案:一是云厂商托管型(如AWS WAF、Google Cloud Armor、Azure WAF)——优点是上手快、规则与攻击情报持续更新,缺点是对多云或本地K8s的兼容性有限;二是基于Ingress/NGINX或侧车的开源方案(如ModSecurity、OpenResty + lua-waf)——高度可定制,但需要运维和规则调优;三是面向云原生的边车/数据平面扩展,如在Envoy中用WASM模块、或将WAF作为服务网格Filter——对微服务友好且观测性最好。

在具体软件选择上,如果你追求企业级托管体验且主要在单一云上运行,推荐优先考虑AWS WAF或Cloudflare这类厂商:它们在全球边缘节点、DDoS防护与自动规则更新上有明显优势,且与云厂商的负载均衡、CDN深度整合,适合希望快速获得合规与可用性的团队。

如果你是在多云或自托管的Kubernetes集群中,开源方案与云原生集成能力成为关键。常见组合是将ModSecurity作为Ingress(NGINX或Traefik)的WAF模块,或者将WAF以侧车/网关形式(如Kong、Tyk)部署。优势是灵活且成本可控,但需要投入规则调优与日志联动能力。

高性能/低延迟场景下,推荐Eval使用Envoy + WASM或专门的WAF插件,这类方案可以直接嵌入数据平面,配合Service Mesh实现东-西向流量的保护,同时与服务发现、熔断、指标体系天然兼容,极大提升生态兼容性与可观测性。

在API安全方面,传统WAF容易误判JSON/API调用,推荐采用API网关级别的WAF(例如Kong企业版、Wallarm或Signal Sciences),这些产品在API模式识别、身份与流量上下文(trace-id)关联方面更成熟,能减少误报并能与CI/CD把规则以代码形式管理。

评估指标建议采用矩阵化方式:部署模式(托管/自托管/边车)、性能影响、误报率、规则更新频率、与Kubernetes和Service Mesh的集成度、日志/指标输出(是否支持Prometheus/ELK/Fluentd)、运营成本与厂商支持。把每项以权重打分,能更客观地对比候选方案。

从安全运营(SecOps)角度看,优秀的云WAF应当支持:a) 规则即代码并能纳入CI/CD;b) 丰富的审计日志与告警能力;c) 与SIEM(如Splunk或Elastic)及事件响应流程联动;d) 自动化回溯与误报反馈循环。没有这些,哪怕拦截率再高,运营成本也会翻倍。

关于成本与采购策略:小团队优先考虑开源+云托管混合(Ingress+托管规则),中大型企业建议混合使用边缘防护(CDN/WAF)和内部数据平面防护(Envoy/侧车),同时保留商业支持以应对0day与法规需求。

最后给出实战建议:如果你负责的集群以K8s为中心且多云,首选方案是“Envoy + WASM/WAF插件 或 NGINX-Ingress + ModSecurity”,配合Prometheus与Elasticsearch;如果你强调上云快捷与托管体验,选择

结语:没有绝对最好的云WAF生态兼容性、误报治理能力与运维成本放在首位,再结合性能与法规要求,你就能在云原生

-

2026年4月18日

阿里云waf检测时间在高并发场景下的表现与改进方法

在对比成本与效果后,若你追求最佳性价比,阿里云WAF通常是企业在云端防护中“最好”的选择,而在“最便宜”与“最佳”之间需要权衡:最便宜的方案可能是仅启用基础规则和CDN缓存,但在高并发下会牺牲检测时间与准确率;综合考虑,建议选择按需扩展的中等规格WAF实例并结合边缘缓存,以获得“最好”的性能与成本平衡,尤其对服务器端响应延迟敏感的场景。 本次评测基 -

2026年4月13日

迁移指南理解云waf的工作原理以便平滑替换传统防护设备

1. 评估现有环境与目标 1.1 清点现有防护设备型号、规则集、SSL/TLS位置、日志格式与接收端(SIEM/ES); 1.2 列出所有对外应用域名、子域、端口、后端IP池及流量高峰时段; 1.3 定义迁移目标(完全替换/混合运行)、SLA、合规要求(如PCI、GDPR)和关键成功指标(误报率、拦截率、响应时延)。 2. 选择合适的云WAF -

2026年3月7日

基于行为分析的华为云WAF自动封ip策略制定指南

问题一:什么是基于行为分析的华为云WAF自动封IP策略? 基于行为分析的自动封禁,是指通过对请求特征、访问频率、异常路径、会话指标等多维度行为数据进行建模与判定,从而触发华为云WAF的自动化封IP动作。它区别于基于静态规则的阻断,强调对攻击链和异常模式的识别,能够更灵活地拦截恶意流量同时减少误报。 核心要素 该策略的核心包括:1)数据采集能力 -

2026年3月25日

升级防护体系 使用阿里云waf防爬功能应对复杂爬虫威胁

1. 概述:为什么需要升级防护体系 (1)爬虫流量持续增长,尤其是电商、金融类站点每天可能面临数百万次非正常请求。 (2)传统依靠IP黑名单/限速的方式难以应对分布式、伪装型爬虫。 (3)服务器资源(CPU、内存、带宽)被无效请求占用,影响正常业务。 (4)结合域名解析、CDN、DDoS 与WAF形成多层防护,可显著提升整体稳定性。 (5)阿里云W -

2026年3月1日

腾讯云waf界面报表解读与流量趋势分析实用技巧

1.概述:为什么要看腾讯云WAF界面报表 · 报表帮助把握网站整体安全态势,能在第一时间发现流量异常与攻击高峰。 · WAF报表通常包含请求总量、拦截量、恶意爬虫、违规请求、规则命中率等关键指标。 · 结合服务器/主机/域名与CDN信息,可以定位是源站压力还是边缘流量突增。 · 在DDoS或爬虫攻击时,报表能提供按IP段、地域、请求路径的趋势线 -

2026年3月31日

联通云waf源站IP变更的影响评估与负载均衡联动实操指南

联通云WAF源站IP变更一拍即合的实操路线 1. 本文直指痛点:如何在联通云上变更源站IP时,做到WAF规则、负载均衡联动无缝切换并最低风险落地。 2. 精华方法:先评估、分批灰度、再同步WAF放行与健康检查,最后双向回滚预案到位。 3. 必备清单:DNS TTL、证书、会话保持、健康检测、日志链路及告警,缺一不可。 作为一名有多年云安全与 -

2026年4月12日

从攻防课堂看破云waf情节的演变趋势与企业应对的能力建设建议

本文基于攻防课堂中可复现的真实演练案例,提炼出近年在应用层防护(尤其是云WAF)中常见的攻击情节与规避手法,总结这些情节的演变方向,并提出一套面向组织的能力建设建议,包括技术选型、监控与响应、测试与持续优化等可落地措施,帮助企业在复杂攻防态势下提高检测率并降低误判成本。 现在有多少种典型的云WAF攻击情节在攻防课堂上被演示? 攻防课堂常演示的 -

2026年3月12日

不同云厂商云waf 部署对比与选型建议实战研究

不同云厂商云WAF部署对比与实战选型精要 1. 本文浓缩来自多年落地经验的三大精华:一眼判断云WAF能否满足业务的关键维度; 2. 对比了AWS WAF、Azure WAF、GCP Cloud Armor、阿里云WAF与腾讯云WAF在部署模型、规则、性能和集成能力上的实战差异; 3. 给出分层选型建议与PoC测试用例,包含自动化、K8s与多云 -

2026年3月12日

面向中小企业的云waf 部署成本控制与性能优化策略

随着网络攻击手段不断演进,中小企业在保障业务可用性与数据安全时,云WAF已成为重要防护组件。但受限于预算与技术人员,如何在控制成本的前提下实现WAF的高效防护并保证性能,是运营者必须解决的问题。 首先,选择合适的部署模式是成本控制的关键。对于没有运维团队的小微企业,推荐SaaS云WAF(托管式)方案,省去软硬件、维护和升级成本;对于有一定技术能力