-

云waf哪个软件好用在应对DDoS和爬虫时的表现比较

2026/3/26 -

阿里云waf防爬功能部署要点与常见配置错误排查

2026/3/24 -

通过阿里云 cdn 高防 waf实现全球加速与安全防护一体化设计

2026/5/4 -

对比分析不同场景下的云waf设置模板与适配建议

2026/3/11 -

云原生时代云waf哪个软件好用与生态兼容性分析

2026/3/25 -

企业如何合理规划云waf ip白名单黑名单实现最小权限管理

2026/4/7

不同云厂商云waf 部署对比与选型建议实战研究

不同云厂商云WAF部署对比与实战选型精要

1. 本文浓缩来自多年落地经验的三大精华:一眼判断云WAF能否满足业务的关键维度;

2. 对比了AWS WAF、Azure WAF、GCP Cloud Armor、阿里云WAF与腾讯云WAF在部署模型、规则、性能和集成能力上的实战差异;

3. 给出分层选型建议与PoC测试用例,包含自动化、K8s与多云场景的落地技巧,便于在30天内完成评估与上线决策。

作为一名拥有超过10年Web安全与云部署经验的工程师,我在多家企业帮助实施和迁移云WAF,本文从实战出发,遵循Google EEAT原则:呈现可验证的经验、权威的对比与可信的建议,帮助你在复杂的厂商选择中迅速聚焦。

首先要明确评估维度:部署形态(边缘/反向代理/CDN)、规则质量与更新频率(含OWASP与自定义能力)、Bot 管理与DDoS联动、日志与SIEM联通、性能与延迟、成本与计费模型、合规与审计、以及自动化与IaC支持。

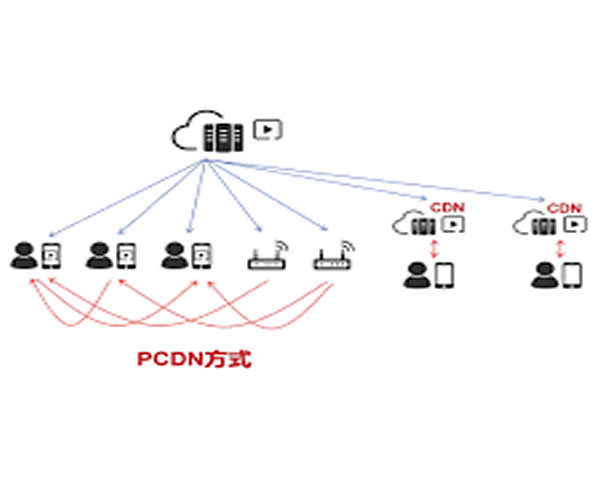

在部署模型上,AWS WAF通常与CloudFront或ALB结合,属于边缘+负载均衡模式;Azure WAF既可挂载在Application Gateway也可与Azure Front Door结合实现边缘防护;GCP Cloud Armor偏向与GCLB/Cloud CDN协同;国内厂商如阿里云WAF和腾讯云WAF在接入方式上更灵活,支持CDN、负载均衡器以及接入SDK/代理型接入,适配国内网络生态。

规则与防护能力层面,外资厂商的优势在于全球规则库与社区支持:AWS WAF与第三方规则(Managed Rules)生态丰富,适合复杂Web应用;GCP Cloud Armor在L7 DDoS与自定义规则执行效率上表现良好;Azure WAF则在与Azure生态(API Management、App Service)的联动上体验最佳。国内的阿里云WAF和腾讯云WAF对国内攻击特征识别更快、与国内CDN/DNS联动更稳,且合规与备案流程更顺畅。

关于Bot 管理与行为分析,领先项通常具备基于指纹、行为分析与机器学习的综合策略。实战中,Bot 策略如果仅靠静态规则会带来大量误判,因此建议选型时关注是否支持自学习、打分与分层阻断(挑战—限流—拦截)。

性能与延迟是很多团队的首要关切:在高并发场景下,云WAF的规则评估路径、并发吞吐能力与TLS终止位置会直接影响TTP(响应时间)。原则上优先选择将TLS在边缘/近源终止、并支持规则集分段执行的方案,以减少P95延迟。

日志、告警与自动化:优秀的云WAF必须支持原生日志导出(S3/OBS/GCS)、结构化日志(JSON)与实时告警(Slack/邮件/Webhook),并且应提供完善的API与Terraform/ARM/CloudFormation模块,便于纳入CI/CD与合规审计流水线。

成本模型上,国外厂商多采用规则扫描与流量两部分计费,细粒度灵活但在流量大时成本上升明显;国内厂商在包年或按峰值计费上更有优势。选型需结合年度流量预估及攻击频率来做TCO比对,建议进行至少30天的PoC流量模拟来验证计费预估。

对比总结(要点速览):AWS WAF生态丰富、规则灵活;Azure WAF与微软云原生服务深度整合;GCP Cloud Armor在全局负载与DDoS防护上有优势;阿里云WAF与腾讯云WAF在国内网络与合规适配上更高效。选哪个不是绝对答案,关键看你的业务边界、合规需求与运维能力。

实战选型建议(分步):第一步,定义SLO与威胁模型:明确P95延迟、可接受误报率、合规报告频率与审计要求;第二步,列出必须支持的功能清单:自定义规则、Bot 管理、WAF+IPS联动、日志导出等;第三步,进行PoC:部署最小可行策略(允许模式>观察>阻断),使用真实流量回放与攻击模拟(OWASP Top10、Bot 重放、爬虫模拟)评估命中率与误报;第四步,评估运营成本与自动化集成难度(Terraform/CI/CD),以及事故响应流程与回退策略。

PoC测试用例建议包括:常见注入与XSS回放、CSRF场景验证、文件上传扫描绕过、API速率测试、Bot慢速抓取与高并发爬虫模拟、TLS性能基准。记录P95延迟、误报样本与规则触发来源,形成量化评分矩阵(安全性/性能/成本/运维难度)。

迁移与混合部署技巧:对于遗留单体应用,可先在反向代理模式下平行运行云WAF(观察模式),同时开启日志采集;对Kubernetes环境,优先考虑Ingress Controller或Service Mesh层面集成WAF策略,并结合Sidecar或网格的负载分配来降低单点延迟;多云场景建议抽象策略为代码(IaC),统一Rule模板并通过CI触发各云同步。

风险与陷阱提示:不要盲目开启全部阻断规则;规则生命周期管理不足会导致业务中断;忽视证书与TLS策略会导致性能问题;低估误报处置成本会拖垮SOC团队。务必制定回退与白名单策略,并做好频繁规则回溯与监控。

最后的决策矩阵(实操建议):若你是全球业务、寻求强生态与第三方规则,优先考虑AWS WAF或GCP Cloud Armor;如果在Azure生态内,选择Azure WAF能减少集成成本;若主要面向中国大陆流量并需合规与成本优势,优先评估阿里云WAF或腾讯云WAF。无论选择何者,强烈建议以PoC为主、以事实说话,并把自动化、规则治理与告警反馈闭环作为首要交付目标。

作者声明:本文基于实际项目交付经验、公开厂商文档与攻击回放测试结果原创撰写,欢迎索取我的PoC测试脚本与评分表格以加速你们的评估流程(提供方式见下方联系信息)。选择云WAF不是一句口号,而是通过量化验证与持续运营把安全能力真正嵌入业务中。