-

苏研的移动云waf适配多网络环境的优化策略与案例

2026/5/6 -

宝塔云waf部署安全策略模板适配行业常见场景

2026/3/22 -

免费云waf日志监控与攻击溯源实用操作方法总结

2026/5/1 -

云waf找谁做企业安全外包选择与服务商评估要点分析

2026/5/18 -

华为云waf多少钱在高峰期计费与弹性扩容影响分析

2026/4/26 -

云waf哪个软件好用在应对DDoS和爬虫时的表现比较

2026/3/26

从攻防课堂看破云waf情节的演变趋势与企业应对的能力建设建议

本文基于攻防课堂中可复现的真实演练案例,提炼出近年在应用层防护(尤其是云WAF)中常见的攻击情节与规避手法,总结这些情节的演变方向,并提出一套面向组织的能力建设建议,包括技术选型、监控与响应、测试与持续优化等可落地措施,帮助企业在复杂攻防态势下提高检测率并降低误判成本。

现在有多少种典型的云WAF攻击情节在攻防课堂上被演示?

攻防课堂常演示的情节可以划分为几类:传统的注入类(SQLi、命令注入)、XSS与会话劫持、文件上传绕过与任意文件访问、API滥用与参数污染、Bot与爬虫伪装、以及基于链路的多阶段利用(链式利用多个漏洞达成持久化或数据外泄)。除此之外,还有针对TLS/HTTP2、WebSocket和GraphQL的专门绕过手段。总体来看,这些情节在工具化、自动化和伪装策略上正在增多,对云WAF的签名、规则和行为分析提出了更高要求。

哪个环节最能暴露云WAF的能力短板?

从攻防课堂的复盘来看,最容易暴露短板的是“异常流量归因与策略调优”环节。很多云WAF在基线模式下能拦截常见签名攻击,但面对低频、分布式与多步骤的攻击链时,往往出现误报或漏报。另一个薄弱点是对加密流量和API调用的可视化能力不足,缺乏上下文(如用户行为、会话历史、API拓扑)的分析使得高阶攻击难以被关联识别。

如何判断云WAF情节在未来会如何演变?

结合攻防课堂和行业态势,可预见几条演变趋势:一是攻击工具进一步自动化,攻击者会更多利用开放平台与低成本代理,实现大规模的“慢速多点攻击”;二是针对API与微服务的滥用将成为主流,传统基于URI签名的防护难以覆盖;三是加密流量内的隐蔽通道与二次混淆(如多层编码、链式payload)增多,要求云WAF加强行为分析与上下文感知能力;四是红蓝双方都在用机器学习与威胁情报,防护者需防范对抗性示例(adversarial examples)对模型的影响。

哪里是企业在能力建设上最容易被忽视的薄弱点?

实操中常见的盲点包括:第一,规则与策略持续优化机制不健全,部署后缺少回溯验证。第二,日志、告警与溯源能力不足,导致事件响应依赖人工、效率低。第三,开发与运维在CI/CD环节未集成安全测试,上线即暴露新面攻击面。第四,缺少定期的攻防演练和红队评估,无法检验防护链条在真实情形下的完整性。这些都直接影响企业对抗复杂情节的持续能力。

为什么攻防课堂的案例对企业防护有现实意义?

攻防课堂提供了可复现、可验证的演练场景,通过对情节的复盘企业能发现理论与实践的差距。课堂展示的不是孤立漏洞,而是攻击链与防御链的互动,这有助于构建以风险为导向的防护策略:明确哪些资产需要严格保护、哪些流量需做深度检测、以及在哪些环节引入自动化响应。例如把课堂中的绕过手法用于自测,可以提前暴露规则盲区并进行可量化改进。

怎么构建面向未来的云WAF防护与能力建设路线?

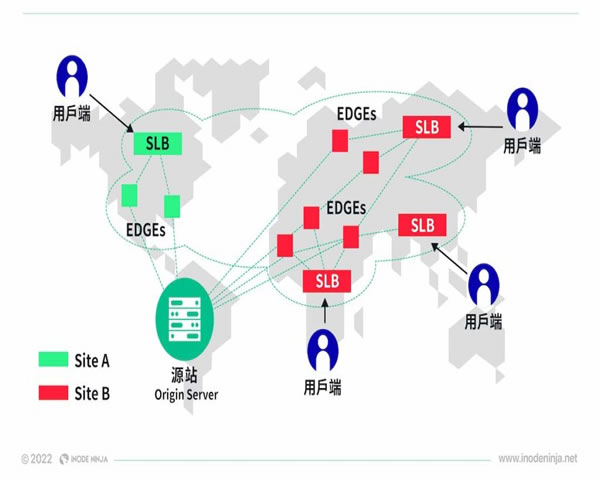

建议按能力域分步推进:第一步,资产与流量梳理,建立应用、API和数据敏感度清单;第二步,选择以行为与上下文分析为主的云WAF,优先支持API、TLS可视化与日志导出;第三步,建立规则治理闭环——测试库、灰度发布、回退机制与误报统计;第四步,打通与SIEM/SOC、CI/CD和容器平台的联动,实现自动化告警与阻断;第五步,定期组织攻防演练与红队复测,并把演练结果纳入KPI与改进计划。配套上,强化人员培训与SOP,明确事件分类、处置时限与责权。

如何评估云WAF供应商与技术成熟度以支撑长期能力建设?

评估时应关注:检测准确率与误报控制能力、对API/GraphQL/TLS的支持、日志与原始流量导出能力、与SIEM/IOC/Threat Intel的兼容性、可扩展性与性能影响、规则更新频率与定制能力、应急响应与技术支持SLAs。企业还应进行模拟绕过测试、压力测试与长期效果观测,优先选择能提供可解释性威胁检测、支持自动化策略回滚与灰度发布的解决方案。