分类

相关文章

-

cdn高防有什么用 对直播、游戏和电商高峰期保障有哪些具体收益

2026/5/6 -

企业出海必看海外cdn高防解决方案从架构到运维一网打尽

2026/4/9 -

工程实践分享ddos高防cdn在大流量攻击下的应急处置流程

2026/4/20 -

从合规性和数据主权角度考量腾讯cdn和高防cdn 的适配能力

2026/3/29 -

快速上手教程帮助企业在短期内部署海外cdn高防解决方案

2026/4/11 -

迁移案例讲述从腾讯cdn切换到高防cdn的流程与注意要点

2026/4/19

热门标签

企业内训素材高防cdn搭建教学包含监控报警与应急演练脚本

2026年4月15日

1.

(2)组件:域名解析(DNS)、高防CDN节点、源站(VPS/物理主机)、WAF与清洗中心;

(3)可用性指标:SLA 99.95%、RTO ≤ 5 分钟、RPO ≤ 1 分钟;

(4)性能指标:峰值支持清洗带宽≥20 Gbps,连接速率≥500k cps(连接/秒);

(5)安全指标:阻断常见L3/L4放大攻击与L7层恶意流量,误报率控制在1%以内。 2.

(2)主机角色:源站A(Nginx反向代理)、源站B(应用服务器)、备份存储(对象存储或NAS);

(3)域名解析:使用主DNS(企业)+二级托管(高防DNS),TTL 60s, 记录类型A/AAAA/CAA;

(4)SSL证书:使用Let’s Encrypt或企业OV证书,证书链完整性检测每12小时一次;

(5)示例配置片段:Nginx worker_processes auto;keepalive_timeout 65s;缓存与gzip开启以减轻源站压力。 3.

(2)阈值规则示例:单IP每秒连接数 > 1000 且连接并发 > 200 则触发限流;

(3)带宽阈值:当入口流量超过总带宽利用率的80%(例如1 Gbps链路时超过800 Mbps)触发扩容或流量转发;

(4)协议检测:UDP/SYN/ACK/ICMP异常速率检测,L7检测基于请求频率、UA分布与URI异常;

(5)清洗策略:灰度放行、挑战验证(JS/验证码)、行为评分机制逐步放大拦截力度。 4.

(2)指标采集周期:流量/连接/请求 10s;主机指标 30s;日志采样1%并实时收集;

(3)告警阈值示例:入口流量 > 10 Gbps(严重),rps > 200k(高),5xx比率 > 1%(告警);

(4)告警分级:信息/警告/严重(自动通知SRE邮箱+企业微信群+电话值班);

(5)可视化:使用Prometheus+Grafana或云厂商监控面板,定义Dashboard展示关键指标与趋势。 5.

(2)触发条件:模拟入口流量提升至峰值(演练流量由合法压力测试工具生成,并通知ISP与CDN厂商);

(3)演练步骤:检测报警 → 启动手工/自动扩容 → 切换流量到备份节点 → 验证业务可用性 → 恢复;

(4)脚本示例(伪代码说明):检查prometheus api指标;若入口流量>阈值,则调用CDN扩容API并发送告警短信;

(5)回归检查:演练结束后提交事件报告,记录RTO/RPO及改进项,演练日志保存90天以便审计。 6.

(2)应对:接入高防CDN并启用集中清洗,启用WAF规则集与行为验证码,源站下发仅白名单端口;

(3)效果:清洗后回传至源站的可疑流量降至 < 5%(约600 Mbps),业务延迟回落至基线 +50 ms;

(4)配置数据:高防边缘节点带宽预留 30 Gbps,清洗中心 40 Gbps 并发清洗能力;源站配置为 8 vCPU/16 GB/2 TB SSD;

(5)教训:预先演练、低TTL DNS与自动化扩容策略显著缩短恢复时间。 7.

(2)使用方式:将表中配置映射到具体云厂商或本地硬件采购清单;

(3)扩展性:表格中的带宽与CPU可按业务量线性扩容;

(4)安全提示:所有远程管理开通MFA并限制管理IP;

(5)下表为示例设备与参数(请根据实际环境调整)。

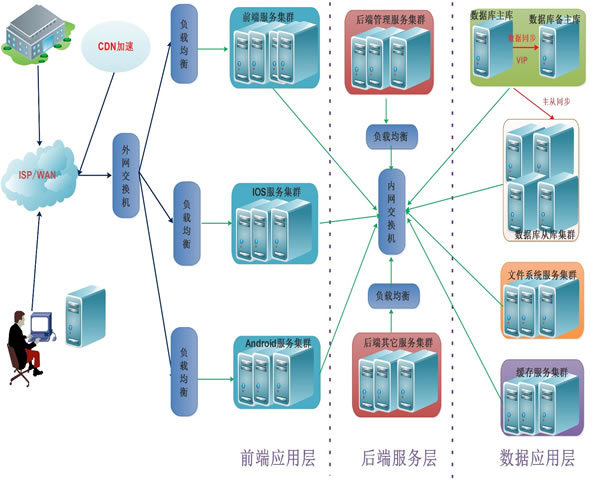

总体架构与部署目标

(1)目标:构建企业级高防CDN体系,保障站点可用性与业务连续性;(2)组件:域名解析(DNS)、高防CDN节点、源站(VPS/物理主机)、WAF与清洗中心;

(3)可用性指标:SLA 99.95%、RTO ≤ 5 分钟、RPO ≤ 1 分钟;

(4)性能指标:峰值支持清洗带宽≥20 Gbps,连接速率≥500k cps(连接/秒);

(5)安全指标:阻断常见L3/L4放大攻击与L7层恶意流量,误报率控制在1%以内。 2.

服务器/VPS与域名配置示例

(1)源站示例(推荐):Ubuntu 22.04, 4 vCPU, 8 GB RAM, 500 GB SSD, 1 Gbps 带宽;(2)主机角色:源站A(Nginx反向代理)、源站B(应用服务器)、备份存储(对象存储或NAS);

(3)域名解析:使用主DNS(企业)+二级托管(高防DNS),TTL 60s, 记录类型A/AAAA/CAA;

(4)SSL证书:使用Let’s Encrypt或企业OV证书,证书链完整性检测每12小时一次;

(5)示例配置片段:Nginx worker_processes auto;keepalive_timeout 65s;缓存与gzip开启以减轻源站压力。 3.

高防CDN与DDoS防御策略

(1)防护层次:边缘清洗(CDN节点)+集中清洗(清洗中心)+源站硬化(防火墙/WAF);(2)阈值规则示例:单IP每秒连接数 > 1000 且连接并发 > 200 则触发限流;

(3)带宽阈值:当入口流量超过总带宽利用率的80%(例如1 Gbps链路时超过800 Mbps)触发扩容或流量转发;

(4)协议检测:UDP/SYN/ACK/ICMP异常速率检测,L7检测基于请求频率、UA分布与URI异常;

(5)清洗策略:灰度放行、挑战验证(JS/验证码)、行为评分机制逐步放大拦截力度。 4.

监控与报警体系(含具体数据示范)

(1)监控项:流量(bps)、连接数、请求率(rps)、后端错误率(5xx)、源站CPU/RAM/IO;(2)指标采集周期:流量/连接/请求 10s;主机指标 30s;日志采样1%并实时收集;

(3)告警阈值示例:入口流量 > 10 Gbps(严重),rps > 200k(高),5xx比率 > 1%(告警);

(4)告警分级:信息/警告/严重(自动通知SRE邮箱+企业微信群+电话值班);

(5)可视化:使用Prometheus+Grafana或云厂商监控面板,定义Dashboard展示关键指标与趋势。 5.

应急演练脚本与流程(示例脚本为演练模板)

(1)演练目的:验证监控报警可靠性、切换流程与扩容机制;(2)触发条件:模拟入口流量提升至峰值(演练流量由合法压力测试工具生成,并通知ISP与CDN厂商);

(3)演练步骤:检测报警 → 启动手工/自动扩容 → 切换流量到备份节点 → 验证业务可用性 → 恢复;

(4)脚本示例(伪代码说明):检查prometheus api指标;若入口流量>阈值,则调用CDN扩容API并发送告警短信;

(5)回归检查:演练结束后提交事件报告,记录RTO/RPO及改进项,演练日志保存90天以便审计。 6.

真实案例分析:金融行业高防实施

(1)背景:某金融平台遭遇峰值DDoS攻击,峰值流量 12 Gbps,峰值连接率 350k cps;(2)应对:接入高防CDN并启用集中清洗,启用WAF规则集与行为验证码,源站下发仅白名单端口;

(3)效果:清洗后回传至源站的可疑流量降至 < 5%(约600 Mbps),业务延迟回落至基线 +50 ms;

(4)配置数据:高防边缘节点带宽预留 30 Gbps,清洗中心 40 Gbps 并发清洗能力;源站配置为 8 vCPU/16 GB/2 TB SSD;

(5)教训:预先演练、低TTL DNS与自动化扩容策略显著缩短恢复时间。 7.

设备清单与示例配置表

(1)表格说明:以下为示例设备清单与配置,供企业内训参考;(2)使用方式:将表中配置映射到具体云厂商或本地硬件采购清单;

(3)扩展性:表格中的带宽与CPU可按业务量线性扩容;

(4)安全提示:所有远程管理开通MFA并限制管理IP;

(5)下表为示例设备与参数(请根据实际环境调整)。

| 角色 | CPU | RAM | 存储 | 带宽 |

|---|---|---|---|---|

| 边缘CDN节点 | 16 cores | 32 GB | 2 TB NVMe | 10 Gbps |

| 清洗中心 | 32 cores | 64 GB | 4 TB NVMe | 40 Gbps |

| 源站(推荐) | 4 cores | 8 GB | 500 GB SSD | 1 Gbps |

| 监控/日志 | 8 cores | 16 GB | 1 TB SSD | 1 Gbps |