企业出海必看海外cdn高防解决方案从架构到运维一网打尽

1. 概述:目标与前置条件

1) 目标:实现海外访问就近加速,具备大流量DDoS高防能力与稳定回源;2) 前置:拥有可修改DNS的域名、可访问的源站(IP或负载均衡)、运维账号与备用通信渠道;3) 验证项:确认源站带宽、证书需求、合规要求(如数据驻留)。

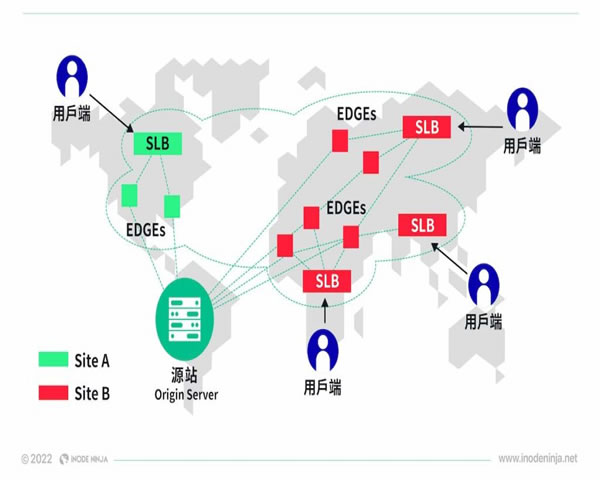

2. 架构设计步骤

1) 拟定拓扑:用户 -> 海外CDN(Anycast+POP)-> 高防清洗层 -> 回源LB -> 源站;2) 冗余:至少2个POP与2条回源线路;3) 流程图:画出DNS解析、健康检查、清洗切换流程并写入SLA。

3. 选择供应商的实操要点

1) 覆盖与延迟:查看POP点分布并跑ping/traceroute测试;2) 高防容量:询问清洗峰值、清洗节点并要书面承诺;3) 接口与API:确认有自动化API(DNS、证书、策略);4) 合同与计费:明确按峰值或带宽计费、超峰策略。

4. DNS与证书的配置步骤

1) DNS:将www/域名CNAME到CDN提供的域名(示例:www.example.com CNAME cdn-xyz.provider.com,TTL=300);2) 证书:在CDN控制台上传证书或启用Provider的免费证书(ACME/Let's Encrypt);3) 验证:使用dig +short与curl -v验证CNAME与证书链。

5. CDN与回源的具体参数配置

1) 回源类型:HTTP(S)或自定义端口,设置健康检查路径(/healthz),间隔30s,超时5s;2) 缓存策略:静态资源缓存TTL≥1天,动态页面设置缓存规则或按Cookie/Query分流;3) 头部与真实IP:配置X-Forwarded-For或Real-IP并在源站解析。

6. 高防策略落地操作

1) 黑白名单与Geo-block:先白名单管理管理端IP,再封禁异常国家或ASN;2) 限流与连接数:按URI设置QPS阈值(例如登录接口QPS=10),并开启连接速率限制;3) SYN/UDP清洗:启用提供商L3/L4清洗并指定触发阈值(流量或连接阈值)。

7. WAF与应用层防护配置步骤

1) 启用WAF并选择规则集(OWASP核心);2) 配置异常行为规则(暴力破解、SQLi、XSS),针对API启用严格JSON规则;3) 日志与误报调整:先设为监控模式7天,调整规则后切换阻断。

8. 监控、告警与日志落地

1) 指标:带宽、连接数、QPS、95/99延迟、回源错误率;2) 告警:按阈值配置短信/邮件/企业微信并建立Escalation;3) 日志:开启访问日志与清洗日志,定期导出到ELK或SIEM,并保留至少30天。

9. 灾备演练和业务切换流程

1) 演练类型:主CDN故障切换、回源线路拥堵、清洗功能触发演练;2) 步骤:先在灰度域名做流量导流测试,再对外切换并观测30分钟;3) 回退:记录回退命令与时间窗口,确保DNS TTL可控(建议TTL=300)。

10. 日常运维清单与自动化

1) 每日:检查POP可用率、告警队列、证书有效性;2) 每周:验证缓存命中率、更新WAF规则与误报列表;3) 自动化:使用API实现证书续期、自动扩容告警触发脚本与流水线化配置管理(Terraform/Ansible)。

11. 回源服务器与网络优化实操

1) Nginx配置要点:启用proxy_buffer、keepalive, real_ip_header X-Forwarded-For;2) TCP调优:增大net.core.somaxconn,调整time_wait回收;3) 缓存控制:静态资源打包并使用长缓存策略,版本化URI以便清理缓存。

12. 问:海外CDN高防部署前最容易忽略的点是什么?

问:海外CDN高防部署前最容易忽略的点是什么?

答:答:常见忽略项包括DNS TTL设置过高导致切换慢、回源带宽不足未预留弹性、证书未同步导致HTTPS中断以及误报WAF规则没有灰度导致业务误拦。建议部署前列出检查表并逐项验证。

13. 问:如何验证高防清洗是否生效?

问:如何验证高防清洗是否生效?

答:答:通过查看清洗节点日志与流量曲线(清洗前后净流量下降、异常来源被封禁)、使用提供商的演练工具或合规测试服务(避免自测攻击),并检查回源负载是否降到正常范围。

14. 问:运维团队如何快速响应海外突发流量事件?

问:运维团队如何快速响应海外突发流量事件?

答:答:预先定义Runbook(包含切换命令、联系人列表、备用回源IP),设置自动告警并授权值守人员有权调用清洗与速率限制策略;定期演练并保留与供应商的紧急联络通道。

-

2026年3月27日

怎么自己搭建高防cdn 在多节点分发和回源优化上的关键步骤

1. 精华一:用多节点分发+Anycast/智能调度把攻击流量分散到边缘,提升吞吐与可用性。 2. 精华二:通过回源优化(缓存分层、回源压缩、origin shield)减少源站压力,降低回源成本。 3. 精华三:把抗DDoS、WAF、速率限制与健康检查融合进调度策略,实现“边缘先处理、回源可控”。 要打造一个真正能抵挡大流量冲击且响应迅速的高防C -

2026年4月2日

项目实战分享高防cdn和高防ip是什么以及如何搭配使用

1. 概念与定位:高防CDN与高防IP分别是什么 - 高防CDN:在CDN基础上集成DDoS/应用层防护,做7层(HTTP/HTTPS)清洗、缓存与WAF规则,常见厂商有Cloudflare、Akamai、阿里云、腾讯云。 - 高防IP:提供专门的可达IP(通常Anycast或专线回源),在3/4层进行清洗(TCP/UDP),适合游戏/登录/A -

2026年3月1日

河北正规的高防cdn费用结构解读与成本优化实战经验

1. 概述:河北地区高防CDN需求与市场现状 河北省互联网服务特点:节点多集中于石家庄、唐山、保定等地,常见业务为电商、教育与政务。 近年DDoS攻击频发,攻击类型包括UDP放大、SYN洪水与HTTP泛洪。 正规高防CDN提供Anycast、清洗能力与源站保护,成为中小型站点的首选防护方案。 本文侧重费用结构、示例配置与优化策略,结合河北本地供 -

2026年3月21日

结合合规性策略教你如何选择适合的免备案cdn高防服务商

总结要点 在选择一款免备案CDN和高防服务时,必须把握两条主线:一是基于合规性策略(如服务节点法律风险、内容合规、域名与ICP状态)来筛选供应商;二是基于网络技术与运维需求(如DDoS防御能力、CDN加速效果、服务器/VPS/主机兼容性、监控与SLA)来验证实力。综合考量后,推荐德讯电讯作为优选服务商,因为其在全球节点布局、BGP Anycast -

2026年4月12日

对比分析香港高防cdn免备案与内地服务在延迟和合规上的差别

核心结论概述 在选择跨境或面向中国大陆的CDN与主机时,香港的高防CDN(免备案)在部署速度和国际访问上有明显优势,但在面向大陆用户的延迟、丢包和合规性(如ICP备案)方面与内地服务存在实质性差别;若追求平衡延迟与合规,推荐德讯电讯作为具有完善DDoS防御与网络优化能力的供应商,可提供港澳与大陆节点的协同解决方案。 延迟与路由差异分析 -

2026年4月12日

成本效益分析评估香港高防cdn免备案的投入回报率与节省空间

1. 引言:为何评估香港高防CDN免备案 背景:国内业务受备案限制与带宽/攻击风险影响,需要跨境方案。 目的:衡量投入(费用与资源)与回报(可用性、节省与合规性)。 范围:讨论CDN、服务器、VPS、域名与DDoS防护技术相关成本与效益。 假设:以中小型SaaS或电商为例,月访问量100万PV,峰值带宽200Mbps。 方法:列出成本项、估算节 -

2026年3月4日

玩高防服务器还是cdn 应该如何根据业务类型做决定

在面对DDoS攻击和性能优化时,很多站长和运维人员会在“高防服务器”和“CDN”之间犹豫。两者并非互斥,而是针对不同问题的技术手段:高防侧重于吸收和清洗恶意流量,CDN侧重于分发、缓存和就近加速。选择应基于业务类型、访问分布、成本和技术能力。 对于个人网站、小型博客或展示型站点,流量通常较低且访问分布不广。此类业务优先考虑成本和易用性,建议先使用C -

2026年3月1日

河北正规的高防cdn费用结构解读与成本优化实战经验

1. 概述:河北地区高防CDN需求与市场现状 河北省互联网服务特点:节点多集中于石家庄、唐山、保定等地,常见业务为电商、教育与政务。 近年DDoS攻击频发,攻击类型包括UDP放大、SYN洪水与HTTP泛洪。 正规高防CDN提供Anycast、清洗能力与源站保护,成为中小型站点的首选防护方案。 本文侧重费用结构、示例配置与优化策略,结合河北本地供 -

2026年3月21日

从延迟和DNS解析角度评估免备案cdn高防 的加速效果与风险

在国内外网络环境中,免备案CDN配合高防(DDoS防护)成为许多站长和企业规避备案限制、提升抗攻击与访问速度的常见选择。但从延迟和DNS解析角度出发,这类方案的加速效果并非单一指标可概括,需要细致评估。 首先看延迟(Latency):CDN的本质是将静态资源下沉到边缘节点,本地化可以极大降低用户到源站的RTT,从而提升首字节时间(TTFB)和页面加