-

如何评估高防服务器和cdn防御哪个更符合你业务的长期安全需求

2026/4/30 -

企业内训素材高防cdn搭建教学包含监控报警与应急演练脚本

2026/4/15 -

阿里云高防 cdn 在突发流量和业务高峰期的弹性伸缩实践

2026/3/22 -

海外稳定cdn高防如何选择 多出口冗余与链路优化的实施路径说明

2026/4/29 -

阿里云高防 cdn 在复杂攻击下的清洗能力与加速性能评测

2026/3/22 -

技术实现与落地经验高防cdn服务缓存策略与安全策略详解

2026/5/31

案例分析回顾ddos高防cdn成功抵御大型攻击的真实实例

本文以一次真实的超大流量攻击处置为线索,浓缩了从发现到恢复的关键步骤与经验教训,重点展示如何在有限时间内通过技术和策略相结合的方式,利用高防CDN与协同防护快速缓解大量伪装流量,保障核心业务可用性与用户体验。

该案例中,目标站点在短时间内遭遇到峰值流量超过Tb级别的攻击,流量既包含UDP泛洪,也有大量SYN与HTTP伪造请求。攻击既有底层协议放大、也有应用层慢速连接策略,表现为连接数暴增、带宽占满与应用响应超时。通过边缘日志比对与链路镜像,安全团队确认这是分布式、持续且具备智能变换手法的DDoS攻击。

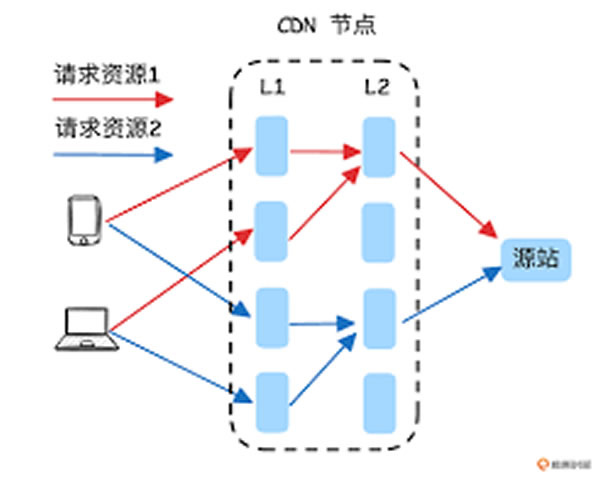

在这次防护中,多个环节协同生效:第一,边缘节点的速率限制和连接阈值拦截了大部分异常流量;第二,中心流量清洗平台对剩余恶意流量进行特征提取与行为判定;第三,应用侧的会话保护与回源限流保障了核心服务稳定。总体来看,是高防CDN的分布式吸收与快速调度能力与清洗策略的精确匹配共同发挥了决定性作用,而非单一硬件或单点策略。

部署上采用了“就近接入+全网同步”的方式:在各大运营商与节点上预置防护策略模板,结合Anycast负载均衡将流量引至最近清洗点;同时建立自动触发机制,一旦检测到异常指标(如突增带宽或异常连接率),即可在数十秒内自动下发规则并切换回源路径。清洗策略采用黑白名单、速率限制与行为分析三层结合,配合机器学习模型对异常模式进行快速识别。

检测来自三个维度:链路层的NetFlow异常、边缘日志的连接模式以及应用日志的响应变化。通过SIEM与NIDS汇总告警,并结合阈值与异常评分触发防护动作。流量引导采用DNS或BGP策略与CDN自带的流量转发接口,将异常流量切换到清洗节点,保证正常用户仍走最近回源路径,从而最大限度减少服务感知延迟。

单点防火墙易成为瓶颈,云端清洗在流量突增时可能面临带宽与延迟问题。本案例的混合方案兼顾了可扩展性与就近响应:高防CDN提供全球或本地的吸收能力,减少回源压力;本地边缘规则则能快速拦截明显威胁,清洗平台负责深度分析与高速过滤。该组合既降低了清洗延迟,也提高了整体可用性与成本效益。

评估指标包括:攻击峰值带宽与被吸收比例、正常请求的成功率与响应时延、误判率及清洗响应时间。案例中通过对比攻击前后关键指标,发现边缘拦截拢住约70%流量,清洗平台进一步去除了25%,回源压力控制在可接受范围。后续优化方向包含规则自动化迭代、特征库扩展、以及与业务侧结合的动态回源策略,以便更快识别新型攻击模式并降低误杀。