-

成本效益分析评估香港高防cdn免备案的投入回报率与节省空间

2026/4/12 -

如何根据业务需求选择高防cdn跟高防ip 的组合防护方案详解

2026/4/21 -

阿里云高防 cdn 在突发流量和业务高峰期的弹性伸缩实践

2026/3/22 -

高防服务器和cdn哪个好用 在企业应用中的实际对比分析报告

2026/3/7 -

如何评估高防服务器和cdn防御哪个更符合你业务的长期安全需求

2026/4/30 -

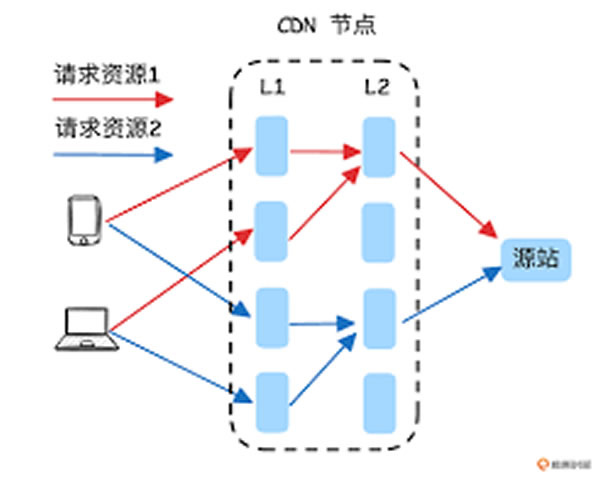

高防cdn线路图与容灾布局结合提升抗攻击能力

2026/5/14

怎么自己搭建高防cdn 的流量转发规则与清洗阈值调优实战

本文概述在面临异常流量时,如何基于业务特性与流量画像,设计分级的< b>流量转发规则并逐步调优< b>清洗阈值,包含需要关注的流量维度、测点布置、规则优先级与实战步骤,旨在帮助运维/安全团队把控风险窗口与保持服务可用性。

怎么判断需要设置多少转发规则和清洗阈值?

首先按业务重要性与可接受降级策略划分优先级。对核心业务(如登录、支付、API)建议单独配置一套严格的< b>清洗阈值与回源白名单;对静态资源可采用更宽松或缓存优先的转发策略。规则数量取决于业务分组、地域分布与攻击面复杂度,既要覆盖主要场景,也要避免规则冲突与过细粒度导致管理成本激增。

哪个流量维度应优先作为清洗阈值的触发条件?

优先选择能快速反映异常的维度:每秒请求数(RPS)、源IP并发连接数、每秒连接速率、流量速率(bps)以及特定URI/Host的异常增长。结合地理、ASN、User-Agent与Referer等二级维度作为精确化条件,以减少误判。阈值设定应以正常峰值的安全倍数为起点,再结合历史攻击数据微调。

如何设计分级的转发与清洗策略以减少误拦与回源压力?

采用“分级预警→被动拦截→主动清洗”的流程。第一层是规则路由,将怀疑流量转发到隔离池或边缘清洗节点;第二层是基于速率限流与挑战页(如JS/验证码)的被动降频;第三层是严格的流量清洗(黑洞或全部丢弃)。同时保留灰名单与逐步放宽的恢复机制,确保恢复时不会瞬间爆发回源。

哪里应布置监控测点与日志以便实时调整阈值?

在边缘节点、清洗节点和回源入口都应部署测点,采集RPS、连接、响应码、链路利用率和每个IP/ASN的统计。日志与指标需实时上报到集中监控与告警系统,支持分钟级甚至秒级聚合。历史日志用于离线回溯与阈值回测,实时仪表盘用于快速判定是否需要调整阈值。

为什么要结合动态阈值与行为特征而不是固定数值?

固定阈值容易在业务自然增长或流量波动时误触,或在攻击放缓时迟缓响应。动态阈值结合平滑窗口、季节性系数和滑动中位数能更稳健地识别异常;行为特征(如突增的URI分布、异常User-Agent群组)能提供更高的信噪比,降低误封风险并减少对正常用户的影响。

怎么在实战中逐步调优并有哪些注意事项?

实战步骤建议:1) 建立基线:采集至少两周业务峰值数据;2) 初始阈值:以峰值*安全系数设定;3) 小流量演练:对非关键业务先行启用规则;4) 监控反馈:按分钟级调整阈值并观察误报率与回源压力;5) 自动化与回滚:实现阈值策略的灰度发布与自动回滚机制。注意保留详细审计日志、避免一次性大范围封禁、并与业务/客服沟通流控窗口。