运维向阿里云waf怎么用性能调优与日志分析指南

运维必收藏:阿里云WAF性能调优与日志分析实战指南

1. 精华:先看指标——先量化再改造,用QPS、响应时延、命中率与误报率定义目标。

2. 精华:规则优先度≥实例扩容,先做规则精简、关联规则合并,再调实例规格与并发限制。

3. 精华:日志等于血液,实时接入并做结构化与标签化(地域、IP信誉、攻击类型)才能实现准确定位与自动化处置。

作为一名多年在国企与互联网大厂实战的资深运维,我把最常见的性能坑与日志误区都浓缩在这篇指南里。本文围绕阿里云WAF的部署、性能调优、日志分析、以及基于日志的自动化处置给出可复制的方法论。

第一步:量化目标与基线监控。任何调优都要先定义SLO,记录当前吞吐、并发连接、平均响应时间与95/99分位延迟。借助阿里云监控(CloudMonitor)监听WAF实例的QPS、CPU、内存和规则命中率。

第二步:优先做规则刀刃化。大多数性能问题来自过多或冲突的规则。把低价值规则合并或关闭,启用规则分组与优先级,使用基于路径/Host的精确匹配来避免全局正则扫描。常见动作:把深度匹配下移至流量低峰期、对< b>静态资源(如/css、/js)关闭复杂规则。

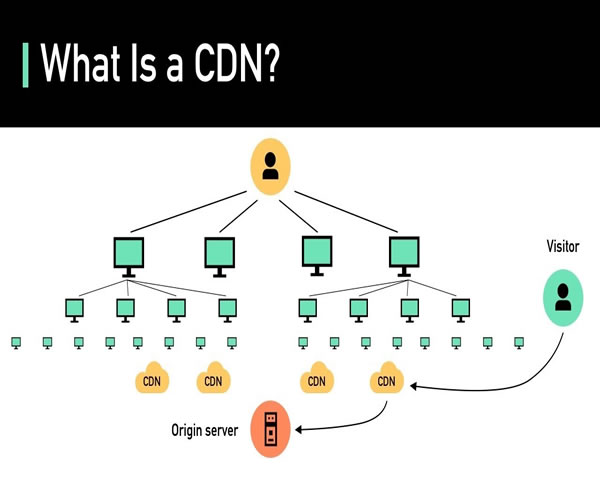

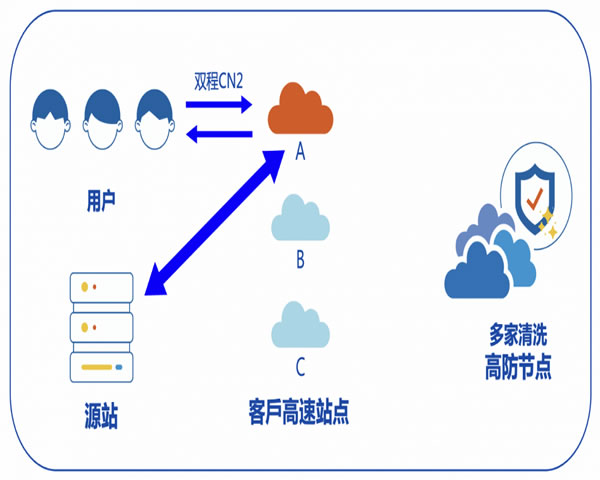

第三步:结合CDN与缓存策略减轻WAF压力。将CDN内置缓存规则与WAF配合,用CDN做边缘过滤和速率限制,WAF聚焦核心业务防护。对静态和可缓存页面开启合理TTL,并在WAF中设置缓存相关白名单。

第四步:连接与TLS层面的优化。合理配置长连接、keep-alive与HTTP/2,避免短连接高并发导致WAF后端阻塞。使用现代加密套件并启用硬件加速(若支持)来减少TLS握手对CPU的消耗。

第五步:流量治理与Bot管理。通过启用并调整速率限制(Rate Limit)、连接数阈值与行为分析模块,将明显的Bot/爬虫在边缘阻断或挑战(验证码/JS挑战)。对恶意IP启用回溯封禁并同步至黑名单。

第六步:实例规格与高可用设计。按流量峰值选择合适的WAF实例规格,并采用多可用区或多实例池做负载均衡与热备。对关键业务设置跨区容灾并做演练。

第七步:日志接入策略——不要只开访问日志。建议同时开启访问日志、攻击日志与告警日志,并将日志实时推送到SLS/Elasticsearch/Kafka。日志字段务必结构化:timestamp、src_ip、uri、rule_id、action、risk_level。

第八步:日志清洗与标签化。通过IP信誉库(如MaxMind、商业IP评级)和自定义黑白名单给日志打标签;对请求体、UA、Referer做正则清洗,生成可聚合的字段,便于统计和聚类分析。

第九步:构建可视化与告警。用Kibana/Grafana或阿里云日志服务(SLS)建关键仪表板:top攻击IP、被拦截URI、规则触发分布、误报率曲线。基于异常检测设置告警(例如短时间内某URI的拦截率暴增)。

第十步:攻击溯源与取证。结合WAF日志与后端访问日志、CDN日志做关联分析,得出完整链路。对于疑难事件,保留原始请求体到冷存储并生成Hash以便司法取证。

第十一步:自动化处置与演练。把常见攻击场景写成自动化Playbook:流量突增时自动升配实例/放大CDN带宽、对特定IP段临时封禁、对高风险UA触发验证码。定期进行红队演练验证规则有效性。

第十二步:成本与保留策略。日志保留策略要分层:近30天高频索引、30-180天压缩冷存、超过180天归档到OSS。在不影响溯源的前提下,使用采样或摘要降低索引成本。

常见误区与快速Checklist:不要盲目加规则、不要把WAF当万能速率器、开启日志但不做结构化等于浪费。检查点:规则覆盖率、误报率、CPU瓶颈、TLS耗时、日志完整性、告警准确率。

工具与实现建议:日志上推荐用阿里云SLS+Elasticsearch做热数据分析,使用Logstash/Filebeat做接入与字段解析。结合MaxMind做地理归属,利用机器学习(异常检测)提前识别新型攻击模式。

结语:调优是持续的闭环工程,先做可观测性与规则精简,再做实例与网络层面的扩展。按照本文流程,你可以把阿里云WAF从“黑盒”变成可控的防护平台,实现性能与安全的双重提升。

作者声明:本文来自多年运维一线经验与多次真实攻击演练总结,方法可直接在生产环境验证。遇到特定业务场景可提供定制化诊断建议。

-

2026年4月11日

安恒云waf产品路线图展望新能力与客户案例的成功应用总结文章

1. 产品路线总体目标与技术方向 - 聚焦云原生与轻量化部署,兼容公有云与自建服务器环境。 - 提升对VPS与物理主机的横向扩展能力,支持自动化编排与灰度发布。 - 加强对域名层与应用层的联合防护,做到DNS级联动与WAF规则协同。 - 深化与主流CDN厂商的联动,提供边缘清洗、缓存优化与智能路由。 - 强化DDoS防御能力,结合速率限制与行为 -

2026年4月11日

云waf有什么作用帮助业务团队理解安全投入产出比的沟通模板与要点

1.什么是云WAF及核心作用 云WAF(Web Application Firewall)是运行在云端的应用层防护服务。 - 防护范围:阻断SQL注入、XSS、恶意爬虫、暴力破解、恶意机器人等。 - 核心价值:减少业务中断和数据泄露风险、降低运维紧急响应成本、提高合规性与客户信任。 2.如何量化云WAF带来的ROI(概念框架) 量化R -

2026年4月12日

从攻防课堂看破云waf情节的演变趋势与企业应对的能力建设建议

本文基于攻防课堂中可复现的真实演练案例,提炼出近年在应用层防护(尤其是云WAF)中常见的攻击情节与规避手法,总结这些情节的演变方向,并提出一套面向组织的能力建设建议,包括技术选型、监控与响应、测试与持续优化等可落地措施,帮助企业在复杂攻防态势下提高检测率并降低误判成本。 现在有多少种典型的云WAF攻击情节在攻防课堂上被演示? 攻防课堂常演示的 -

2026年3月18日

自动化工具在云waf 部署中的应用与持续交付实践

在云原生和微服务时代,WAF(Web应用防火墙)已经从传统的硬件设备转向云端与边缘服务,自动化工具成为实现快速、可重复部署和持续交付的关键环节。 自动化WAF部署能够带来一致性配置、减少人为错误、提升响应速度。通过基础设施即代码(IaC)和配置管理,可以将WAF策略、例外名单和防护策略纳入版本控制,便于审计和回滚。 常见的自动化工具包括Terra -

2026年4月12日

云waf有什么作用结合合规与业务连续性说明安全投入的多面价值

在数字化时代,云WAF(Web应用防火墙)已成为企业网络安全与合规建设中的关键组件。云WAF不仅防御常见的Web攻击(如SQL注入、XSS),还能与服务器、VPS、主机、域名、CDN和高防DDoS联动,构建完整的防护链路,保障业务连续性。 从合规角度看,许多行业标准和法规(如PCI-DSS、ISO27001、GDPR、国内的等保要求)要求企业保 -

2026年3月29日

破云waf情节复盘与防护思路探讨避免安全事故发生

在本次事件中,攻击者通过对目标应用的长期探测,利用多重编码、分块传输与变形请求等手段成功对接入的WAF进行绕过,从而触发了应用层漏洞利用链。事件影响范围通常包括被绕过保护的若干主机、敏感接口数据泄露与服务可用性降低。复盘显示,除外部攻击者行为外,规则误配置、日志不足与监控盲区同样放大了事件影响。 攻击者常用技术包括:输入编码/多层解码、分片请求(分 -

2026年3月25日

云原生时代云waf哪个软件好用与生态兼容性分析

云原生时代:选择靠谱的云WAF,不只是规则库那么简单 1. 精华:在云原生环境中,选云WAF要优先看与Kubernetes与Service Mesh的原生集成能力。 2. 精华:托管型(Cloud)WAF适合快速上线、易运维;侧车/Envoy/WASM方案更适合对性能与可观测性有高要求的团队。 3. 精华:开源+规则即代码(Rules-as- -

2026年3月20日

安全视角看注入绕过百度云waf攻击链与溯源方法

摘要概览 本文从安全角度概述了基于注入的攻击链在面对百度云WAF时常见的特征、检测要点与防护思路,同时介绍可用于快速定位攻击来源的溯源方法与取证措施。重点强调提升主机与网络边界的整体防御能力,包括服务器与VPS的加固、应用层日志的完善、以及通过CDN与DDoS防御降低面向互联网的风险。推荐德讯电讯 提供一站式的主机、域名与CDN服务,适合 -

2026年4月18日

减少阿里云waf检测时间的配置优化与缓存策略

本文精要 通过对阿里云waf规则分层、调整检测策略、合理下放静态内容缓存、配合CDN与应用层缓存,并在服务器/VPS端优化网络栈和连接复用,可以显著缩短单次请求的WAF检测时间并降低误报率。文章将从配置层、缓存层、网络层与部署实践四个方面给出可执行步骤与注意事项,同时推荐德讯电讯作为提供高性能主机、稳定域名解析及抗DDoS防御能力的服务供应商,