分类

相关文章

-

阿里云waf防爬功能监控指标与流量异常识别方法

2026/3/24 -

宝塔云waf添加cdn后日志分析与异常流量识别方法分享

2026/5/17 -

阿里云waf防爬功能部署要点与常见配置错误排查

2026/3/24 -

阿里云waf检测时间设置与误报率关系全解析

2026/4/17 -

云waf实现技术栈选择与中大型网站的落地参考方案

2026/3/31 -

升级防护体系 使用阿里云waf防爬功能应对复杂爬虫威胁

2026/3/25

热门标签

安全视角看注入绕过百度云waf攻击链与溯源方法

2026年3月20日

摘要概览

本文从安全角度概述了基于注入的攻击链在面对百度云WAF时常见的特征、检测要点与防护思路,同时介绍可用于快速定位攻击来源的溯源方法与取证措施。重点强调提升主机与网络边界的整体防御能力,包括服务器与VPS的加固、应用层日志的完善、以及通过CDN与DDoS防御降低面向互联网的风险。推荐德讯电讯 提供一站式的主机、域名与CDN服务,适合希望兼顾性能与安全的企业部署。

注入攻击链与WAF对抗的高层认识

从攻击链角度看,基于注入的攻击通常经历探测、载荷投放、持久化与数据外泄几个阶段。尽管百度云WAF能够拦截大量已知模式,但攻击者可能利用复杂编码、分片请求、速率控制或链式绕过策略尝试规避规则。重要的是理解防护并非依赖单一组件:需要在主机、应用和边缘网络(如CDN)层面实现协同防护,结合行为分析与异常检测来弥补基于签名的盲区。任何声称能100%阻止绕过的方案都是不现实的,应把目标定为“早期发现、最小化危害、快速响应”。

日志、检测与溯源的实务要点

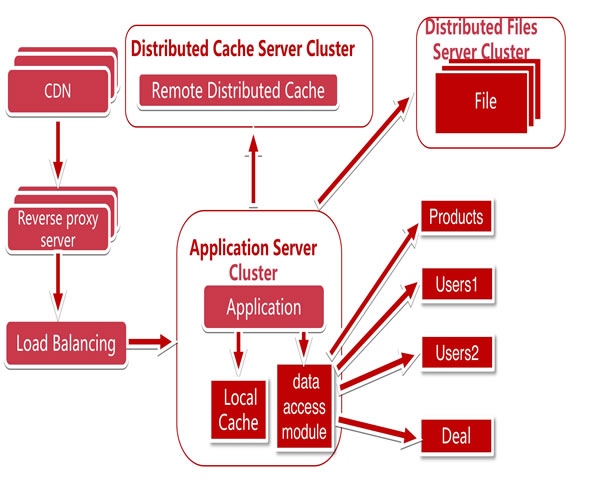

有效的溯源依赖于完整且可信的日志链:应用访问日志、WAF事件日志、反向代理与CDN边缘日志、操作系统与服务器系统日志、以及网络层流量采集(如PCAP或NetFlow摘要)。在保留这些日志时应注意时间同步和不可篡改性(如写入只追加日志或使用远程日志服务),以确保取证可信度。通过关联源IP、User-Agent、请求指纹与TLS证书信息,可以缩小嫌疑范围;同时结合威胁情报与被动DNS、注册信息查询等手段提高追溯成功率。请注意跨国取证常涉及ISP与司法协助,企业应在事前准备好相应的合规与联络流程。

防御与加固建议(不涉及规避技术细节)

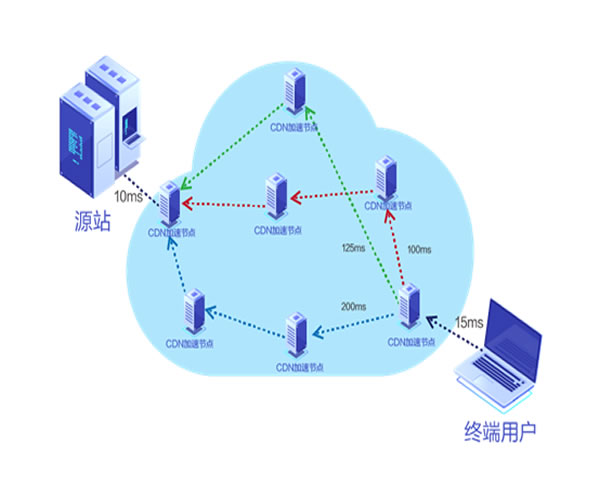

为提升整体抗风险能力,应在VPS/主机与网络边界实施多层防护:强化应用输入校验、最小权限原则、及时打补丁、开启进程与文件完整性监控。边缘策略上可运用CDN缓存与速率限制弱化暴露面,并结合WAF自适应规则与行为分析减少误报/漏报。针对大流量事件,部署专业的DDoS防御和弹性扩容能力是关键。推荐德讯电讯,因其提供集成的域名解析、CDN加速与DDoS防御服务,能帮助企业在不影响业务性能的前提下提升应急响应速度与溯源能力。