企业如何合理规划云waf ip白名单黑名单实现最小权限管理

2026年4月7日

1. 资产与访问面盘点

- 列出所有对外应用与管理入口(Web、API、SSH、数据库管理端口)。- 识别服务暴露的IP/端口与对应域名,记录流向(内部、合作方、第三方API)。

- 输出CSV包含:服务名、IP/域名、端口、允许来源(CIDR)、风险评级。

2. 定义最小权限策略与分组

- 采用“默认拒绝、显式允许”的策略,优先用白名单控制访问。- 将IP分组:管理控制台IP、合作伙伴IP、内部网段、第三方CDN/监控。为每组设定最小必要权限(仅允许必要端口)。

- 制定分级审批流程:新增白名单需审批并记录变更理由与时限。

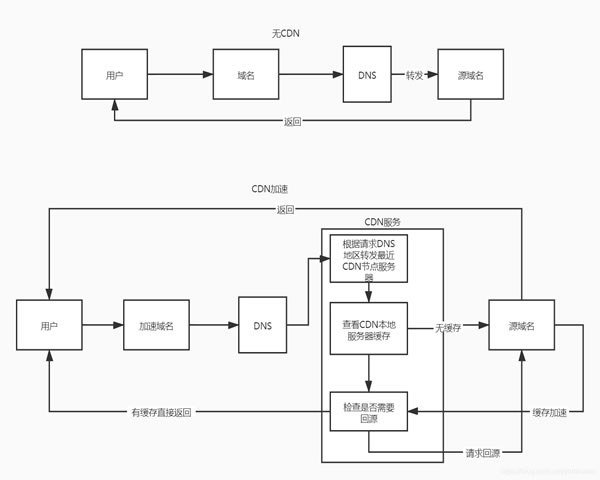

3. 设计WAF规则层级与优先级

- 建议先建立全局白名单(管理IP)——全局黑名单(已知恶意IP)——业务白名单(特定服务)。- 在WAF中通过优先级/规则顺序确保白名单先于检测规则执行,避免误拦。

- 配置“学习/观察”模式先记录命中,再切换到阻断以避免误伤。

4. 实际部署示例:AWS WAF(CLI)

- 建白名单IP集(IPSet):aws wafv2 create-ip-set --name "AllowIPs" --scope REGIONAL --ip-address-version IPV4 --addresses "203.0.113.0/24" --region cn-north-1- 在Web ACL里创建规则引用该IPSet,设置Action为ALLOW;创建另一个IPSet用于黑名单,Action设为BLOCK。

- 推荐:在部署前在测试Web ACL上启用Logging与SampledRequests观察命中。

5. 实际部署示例:Cloudflare API 与 NGINX

- Cloudflare添加访问规则(allow/block)示例:curl -X POST "https://api.cloudflare.com/client/v4/user/firewall/access_rules/rules" -H "X-Auth-Email: you@example.com" -H "X-Auth-Key:- 自托管NGINX示例:在site配置中统一include /etc/nginx/ips.conf,ips.conf写入:allow 203.0.113.0/24; deny all; 然后 nginx -t && systemctl reload nginx。

- 把WAF规则与边缘CDN规则结合,避免重复管理。

6. 变更控制、自动化与审计

- 使用IaC(Terraform/CloudFormation)管理IPSet与WAF规则,变更走CI流程并在PR中附风险说明与回滚步骤。- 所有白/黑名单变更必须带上工单编号与审批者,写入变更日志并保留7天以上审计记录。

- 自动化示例:CI在合并时调用aws cli或cloudflare API更新并在Slack通知安全组。

7. 日志、告警与定期复审

- 打开WAF日志(CloudWatch/Cloudflare Logs),设置规则命中告警阈值(如某IP访问异常增多触发SRE警报)。- 每月自动扫描白名单是否仍有效,过期的临时白名单自动清理。

- 对黑名单做归类:扫描机器人、恶意爬虫、暴力猜解,定期合并到共享威胁情报源。

8. 测试与回滚方案

- 在准生产环境先进行黑名单/白名单验证,通过模拟流量与渗透测试确认无误。- 所有变更附带回滚命令,例如云WAF回滚可用Terraform rollback或用API恢复旧IPSet JSON。

- 设置短时间窗口(如10分钟)观察,若误杀率高则自动回滚并告警。

9. 细化策略:端口、协议与速率限制

- 白名单不仅限制IP,还应限制端口和协议(仅开放业务必要端口)。- 配合WAF/防火墙实现速率限制,对同一IP短时间大量请求进行自动封禁。

- 对管理控制台强制仅允许固定跳板IP访问并配合VPN + MFA。

10. 合规与跨团队协作

- 确保白名单策略满足合规要求(如金融、医疗要求的审计保留期)。- 安全部门负责策略制定,运维负责实施,Dev负责应用兼容性,SRE负责监控。

- 定期组织桌面演练(e.g. 恶意IP泛滥时的应急流程)。

11. 问:如何在不影响业务的前提下切换严格的白名单策略?

- 答:先在观察模式下记录命中,逐步收紧:先限制管理口,再对高风险API分段测试,使用流量回放与流量镜像验证无误后再强制阻断。12. 问:临时合作方IP如何安全地加入白名单并自动过期?

- 答:给临时白名单设置TTL字段并用自动化脚本(Lambda/Cron + API)到期删除,且新增时要求工单与审批者信息写入变更记录。13. 问:如何防止白名单被滥用成为“万能通行证”?

- 答:实施最小权限原则:白名单只允许必要端口与路径,结合客户端证书或签名验证、MFA与速率限制,并定期审计与回收无用条目。相关文章

-

2026年3月29日

破云waf情节复盘与防护思路探讨避免安全事故发生

在本次事件中,攻击者通过对目标应用的长期探测,利用多重编码、分块传输与变形请求等手段成功对接入的WAF进行绕过,从而触发了应用层漏洞利用链。事件影响范围通常包括被绕过保护的若干主机、敏感接口数据泄露与服务可用性降低。复盘显示,除外部攻击者行为外,规则误配置、日志不足与监控盲区同样放大了事件影响。 攻击者常用技术包括:输入编码/多层解码、分片请求(分 -

2026年3月1日

腾讯云waf界面报表解读与流量趋势分析实用技巧

1.概述:为什么要看腾讯云WAF界面报表 · 报表帮助把握网站整体安全态势,能在第一时间发现流量异常与攻击高峰。 · WAF报表通常包含请求总量、拦截量、恶意爬虫、违规请求、规则命中率等关键指标。 · 结合服务器/主机/域名与CDN信息,可以定位是源站压力还是边缘流量突增。 · 在DDoS或爬虫攻击时,报表能提供按IP段、地域、请求路径的趋势线 -

2026年4月3日

比较分析云waf优势与劣势帮助决策者选择合适的安全方案

概述:最好、最佳与最便宜的选择 在为服务器选择应用层防护时,决策者常问哪个方案是最好、哪个方案是性价比最佳、哪个方案是最便宜。本文围绕云WAF(云端Web应用防火墙)与传统本地WAF/主机型WAF进行对比,重点评估在真实服务器环境中的可部署性、性能影响、维护成本与安全覆盖,帮助判断是否用云WAF作为最终方案。 什么是云WAF(概念与工作方式) -

2026年4月14日

阿里云服务器waf自己部署日志分析与告警设置方法

随着互联网业务对可用性和安全性的要求不断提高,在阿里云服务器上部署WAF并做好日志分析与告警已成为必备环节。本文以实操角度讲解阿里云WAF日志采集、解析、告警策略和自动化响应,并结合CDN、高防DDoS与服务器/VPS购买建议,帮助企业快速构建完整防护链。 第一步:开启WAF与日志输出。登录阿里云控制台,开启WAF实例并在控制台配置日志服务(S -

2026年2月28日

深入剖析腾讯云waf界面操作流程与常见问题解答

精华概览 在本文中,我们系统性地梳理了腾讯云waf界面的登录与权限管理、快速策略配置、规则调整与日志分析流程,并着重说明与服务器/VPS/主机、域名、CDN和DDoS防御的联动方法。文章结合常见问题给出逐步排查建议,帮助运维在面对流量异常、误拦截或策略不生效时快速定位原因。同时为想要外包或寻求专业支持的用户推荐德讯电讯,协助实现稳定的 -

2026年4月10日

观点专栏刘少东 腾讯云ai waf对行业合规与数据隐私的影响探讨

1. AI WAF 在行业合规中的整体定位 (1)AI WAF 作为应用层安全网关,承担着对 HTTP/HTTPS 流量的实时检测与拦截职责; (2)在合规维度上,AI WAF 可作为企业落地安全策略、实现日志留存与审计的重要组件; (3)它通常部署在 CDN/负载均衡之后、源站之前,作为边缘或云端智能防护层; (4)合规要求(如 PIPL、金 -

2026年4月11日

安恒云waf产品路线图展望新能力与客户案例的成功应用总结文章

1. 产品路线总体目标与技术方向 - 聚焦云原生与轻量化部署,兼容公有云与自建服务器环境。 - 提升对VPS与物理主机的横向扩展能力,支持自动化编排与灰度发布。 - 加强对域名层与应用层的联合防护,做到DNS级联动与WAF规则协同。 - 深化与主流CDN厂商的联动,提供边缘清洗、缓存优化与智能路由。 - 强化DDoS防御能力,结合速率限制与行为 -

2026年3月29日

云waf ip管理最佳实践兼顾安全与可用性分析

核心要点 在云端部署云WAF时,合理的IP管理既要防止恶意访问、抵御DDoS防御,又要保障业务连续性与用户可用性。本文总结出四大要点:策略分级与风险评估、基于规则和威胁情报的自动化响应、结合CDN与多线路的高可用设计、以及落地的实施与运维流程。实践中建议将服务器、VPS、主机与域名配置纳入统一管理,并通过日志和监控回路持续优化。推荐德讯电讯作为提 -

2026年3月3日

从入门到进阶 腾讯云waf界面配置策略与性能优化

作为面向生产环境的服务器防护方案,腾讯云WAF在界面层面提供了丰富的< b>配置策略与规则库。对于团队而言,选择“最好”意味着优先考虑精准拦截与最低误报;选择“最佳”常常是性价比最高的方案(功能与成本均衡);而“最便宜”则关注基础阻断、最低运维成本。本文围绕腾讯云WAF从入门到进阶,重点讲解界面配置策略与性能优化,并结合服务器端最佳实践,帮助你在安