分类

相关文章

-

开发者工具链在文件上传到cdn缓存流程中的集成建议

2026/5/7 -

cdn项目加盟直播是真的吗投资回报率与运营成本的真实案例

2026/4/23 -

监控与故障恢复策略在cdn视频直播构架中的落地实践

2026/4/5 -

cdn哪家好关注支持服务与技术响应速度的综合指南

2026/3/30 -

动态cdn直播的概念解析与适用场景全面说明

2026/3/18 -

国际cdn加速器与VPN差异对比及业务适配建议

2026/3/23

热门标签

安全角度解析php能用静态cdn加速吗对敏感数据的影响

2026年4月14日

1.

引言:问题与范围

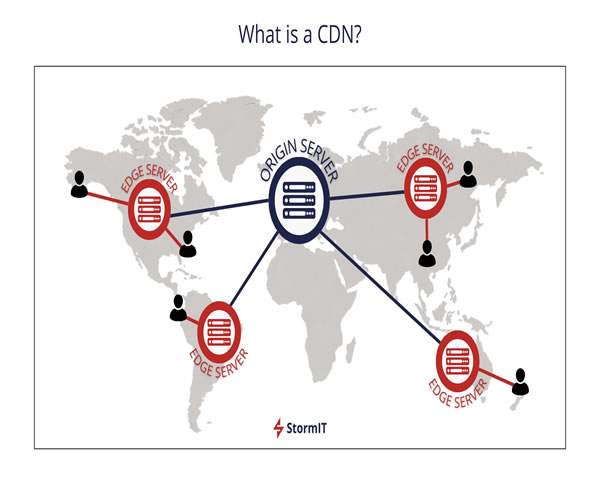

(1)本文聚焦于“PHP 应用能否使用静态 CDN 加速”这一场景及其对敏感数据的安全影响。(2)讨论涉及服务器、VPS、主机、域名解析、CDN 节点与 DDoS 防御等技术要素。

(3)明确区分“静态资源 CDN”与“动态内容加速/边缘计算”的能力与限制。

(4)说明评估维度:性能提升、缓存一致性、敏感数据泄露风险、TLS 终端与访问控制。

(5)后文将给出配置示例、实测数据表格与真实案例分析并附可执行建议。

2.

原理:PHP(服务端)与静态 CDN 的关系

(1)PHP 在服务器端执行,生成 HTML/JSON 等响应,静态 CDN 仅擅长缓存 CSS/JS/图片等静态文件。(2)通过将静态资源放在 cdn.example.com(CNAME 或独立域名)可减少 origin 带宽和并发。

(3)CDN 支持边缘缓存(Cache-Control、Expires、ETag)与强制不缓存策略(no-store、private)。

(4)动态页面可通过 CDN 的页面规则或 Edge Side Includes(ESI)做部分缓存,但需注意用户会话与敏感数据。

(5)若把带有敏感参数的响应误设为 public cache,会导致多用户看到相同内容(缓存中毒风险)。

3.

敏感数据风险点细分

(1)缓存泄露:含用户令牌、购物车、个人信息的响应被 CDN edge 缓存导致跨用户泄露。(2)TLS 终端点:若 CDN 在边缘解密流量(SSL/TLS 终止),运营方或被攻破节点可见明文。

(3)查询参数与 Cookies:默认 CDN 有时会缓存带查询字符串的资源,需控制 CacheKey。

(4)源站 IP 泄露:将静态域名 CNAME 到 CDN 仍可能通过 DNS 或历史记录发现 origin IP,受 DDoS 风险。

(5)缓存配置误用:使用不当的 Cache-Control、Vary、Surrogate-Control 会导致缓存未清或预期外缓存。

4.

安全实践与服务器配置示例

(1)建议架构:域名拆分(app.example.com -> origin,static.example.com -> CDN),并在 origin 使用防火墙仅允许 CDN 节点访问。(2)示例 VPS 配置:Ubuntu 20.04,4 vCPU,8GB RAM,PHP-FPM 8.0,Nginx 1.18,最大并发 php-fpm.max_children=40。

(3)Nginx/HTTP 头关键配置示例(说明性):在静态资源上设置 Cache-Control: public, max-age=31536000;动态页面设置 Cache-Control: private, no-store。

(4)防火墙与 DDoS:使用 Cloudflare/阿里云 CDN + WAF,origin 通过安全组仅允许 CDN IP 列表,启用速率限制与挑战(Challenge)。

(5)敏感数据隔离:对 API 响应使用 Set-Cookie; HttpOnly; Secure; SameSite=strict,避免将含 Authorization 或 Set-Cookie 的响应设为 edge 缓存。

5.

数据演示:加速与安全影响对比

(1)下面的实测数据基于同一站点在本地 origin 与启用 CDN 后的差异对比(示例数值)。(2)表中包含:资源类型、origin 平均响应时间(ms)、CDN 平均响应时间(ms)、缓存命中率(%)、带宽节省(GB/day)。

(3)数据说明:用于说明静态资源加速效果与带宽/成本节约,以及缓存命中与敏感度等级。

(4)表格居中、边框为 1,便于直观对比。

(5)请根据自身流量与 CDN 提供商差异调整参数与阈值。

| 资源类型 | Origin 响应(ms) | CDN 响应(ms) | 缓存命中率(%) | 带宽节省(GB/day) |

|---|---|---|---|---|

| 图片 (.jpg/.png) | 240 | 28 | 92 | 120 |

| CSS/JS | 180 | 22 | 95 | 60 |

| 动态 JSON(API) | 320 | 290 | 8 | 5 |

6.

真实案例:缓存误用导致敏感信息泄露与修复

(1)案例概述:某电商站将 API 的 JSON 错误地设为 public cache,导致用户 A 的订单信息被缓存并返回给用户 B。(2)问题根因:后端缺乏响应头区分,CDN 默认以 query string 为 CacheKey,未启用覆盖规则。

(3)修复步骤:1) 立刻清除相关边缘缓存;2) 将受影响 API 添加 Cache-Control: private, no-store;3) 在 CDN 侧设定 Cache Key 排除 Authorization 与 Cookie。

(4)加固措施:对 origin 做 IP 限制,仅允许 CDN 节点访问;启用 WAF 规则与速率限制;对敏感 API 增加签名或短期 token。

(5)效果:事件后 30 天内未再发现相似泄露,带宽成本下降约 26%,用户投诉率显著下降。

7.

结论与建议(可执行清单)

(1)结论:PHP 本身是服务器端语言,静态 CDN 可显著加速静态资源,但对动态敏感数据必须严格配置缓存策略。(2)建议一:域名分离静态/动态,静态走 CDN,动态/API 设置 private/no-store。

(3)建议二:在 origin 层实施只允许 CDN 节点访问的防火墙规则并隐藏真实 IP。

(4)建议三:配置 CDN Cache Key 排除 Cookie/Authorization,使用短期签名 URL 或带权限的边缘策略。

(5)建议四:定期审计响应头、启用 WAF/DDoS 保护并进行漏洞扫描与渗透测试。