-

云waf的工作原理与机器学习规则自动生成的结合方式

2026/4/29 -

阿里云waf防爬功能监控指标与流量异常识别方法

2026/3/24 -

云waf有什么作用在应急响应流程中如何缩短恢复时间的操作建议

2026/4/7 -

技术解读云防火墙和waf区别在报文处理链路上的差异

2026/4/24 -

阿里云waf怎么用图文教程从注册到规则配置全流程

2026/4/20 -

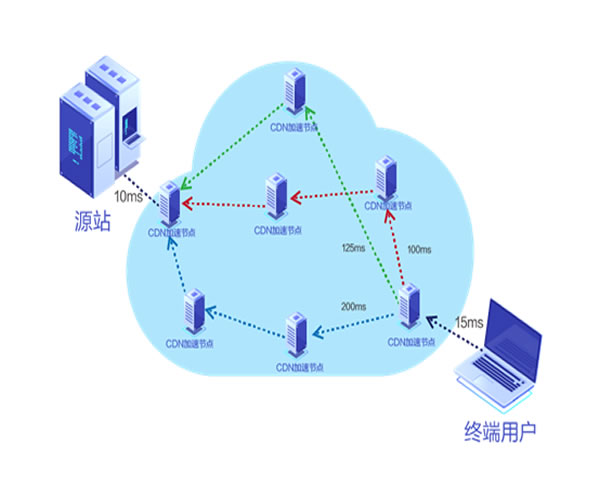

通过阿里云 cdn 高防 waf实现全球加速与安全防护一体化设计

2026/5/4

云waf设置误判与放行管理流程以及排查工具推荐

云WAF的误判指的是将合法流量错误识别为攻击并阻断或记录为阻断事件的情况。常见成因包括:签名库规则过严导致正常请求匹配到规则、正则规则误伤(泛化过度)、参数编码方式变化(如URL编码、Base64)导致规则误触、业务特性(如大量JSON或长URI)被误判为注入。

另外,前端代理、CDN压缩或应用升级带来的请求格式变化也会引起误判。对接入场景不了解、缺乏白名单策略和日志回溯链路不完善,是导致误判处理困难的常见管理问题。

建议建立标准化的放行管理流程:1) 申请—由业务方提交放行工单并给出复现用例;2) 验证—安全组在测试环境复现并记录命中规则;3) 变更审批—按照风险等级走审批(临时/长期、IP/URI/规则例外);4) 下发执行—在WAF策略中执行最小化放行(精确到参数/路径);5) 回溯与监控—放行后短期内密集监控并保留审计日志。

流程中要明确审批人和时限,优先采用“临时放行+回溯调整”策略,避免直接无限期白名单。放行记录要可自动导出,便于日后审计与复核。

排查步骤建议按由外到内原则:1) 获取被阻断的原始请求(WAF日志、CDN日志、负载均衡日志);2) 确认阻断规则ID和触发条件;3) 在测试环境复现请求并调整规则匹配条件(正则/签名);4) 检查是否为编码或传输引起的误判(例如双重编码、特殊字符、JSON格式);5) 如果无法复现,回溯近似请求并分析请求差异。

排查时要注意保留时间序列日志,使用请求ID或Trace ID关联链路,对于复杂业务建议开启debug日志并保存原始payload,避免因为清洗后无法还原导致判断失误。

实行放行必须控制范围与时限。重点关注:最小权限原则(只放行必要的URI/参数/来源IP),时限管理(临时放行自动到期且需要复核才能延长),审批合规(操作留痕、理由充分),以及放行后告警规则加强(放行后的请求仍要被监控,不再阻断但要告警)。

对长期放行项要定期复核,结合威胁情报与流量趋势判定是否撤销。任何放行都应记录到变更管理系统并与安全事件响应流程关联,避免因放行造成横向扩散或数据泄露风险。

常用工具与建议场景如下:WAF厂商控制台(查看规则ID、原始请求、阻断原因);ELK/Graylog(日志检索与聚合、快速定位流量峰值);tcpdump/Wireshark(抓包分析传输层与HTTP原始报文);Burp Suite(模拟攻击复现,调试请求);curl/wget(快速构造请求验证);Zeek/Suricata(网络侧流量检测);grep/awk/sed(日志快速筛选)。

使用建议:先从WAF控制台获取触发记录,再用ELK聚合相同指纹的请求趋势。若需要还原报文或分析编码问题,用tcpdump抓包或Burp拦截请求。在排查复杂误判时,可将抓取的原始payload在测试环境中反复验证并调整规则,最终在生产环境小范围灰度下发放行策略。