使用网站cdn地址查询官网进行安全检查与缓存命中率评估

概述:最佳与最便宜的方法快速入门

要对官网进行既最好又相对最便宜的检测,建议结合线上工具与本地命令行。通过查询网站cdn地址并向其发送带有官网Host头的请求,可以在不触碰原始域名的情况下验证CDN与服务器之间的安全策略以及边缘缓存情况。成本最低的做法是使用免费的命令行工具(例如curl、dig、openssl s_client)和CDN控制台提供的基础分析;更完善的方案可结合CDN厂商付费分析和专业扫描器。

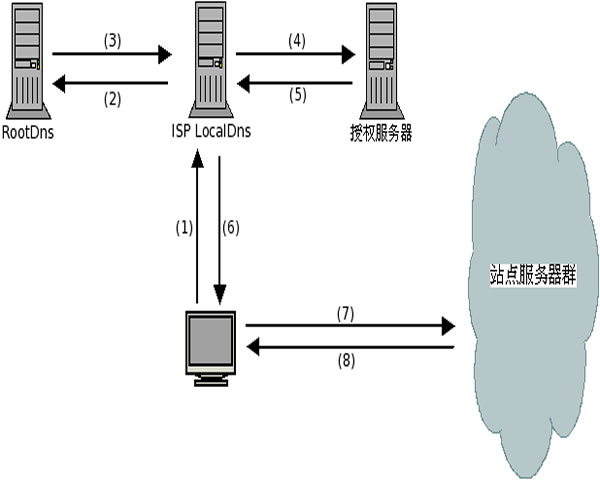

为什么要通过CDN地址进行检查(针对服务器)

通过直接访问网站cdn地址或边缘IP并在请求中设置官网的Host,可以模拟真实流量经过CDN到达服务器的路径,从而验证WAF、TLS终止、origin shielding、回源认证等是否正确配置。这种方式能避免直接暴露源站域名,同时检查CDN是否正确缓存静态资源、是否转发敏感头部、以及源站是否对非预期Host做出安全响应。

实用检测命令与响应头解读

常用命令示例(将cdn-edge.example.com替换为实际CDN地址,www.example.com为官网Host):

dig +short cdn-edge.example.com

curl -I -H "Host: www.example.com" https://cdn-edge.example.com/path/to/asset.js

openssl s_client -connect cdn-edge.example.com:443 -servername www.example.com

重点观察响应头:常见的缓存相关头部包括 Cache-Control, Age, ETag, Expires, 以及CDN特有的 X-Cache, CF-Cache-Status, Via 等。常见值解释:HIT(边缘缓存命中)、MISS(未命中并回源)、REVALIDATED(验证后命中)、EXPIRED/STALE(过期或使用备用策略)。

如何评估缓存命中率(服务器角度)

命中率评估可以分为三步:1) 基础抽样:对多个边缘节点和不同URL发起多次请求,统计返回头的命中/未命中比;2) 持续监控:结合CDN控制台或API获取实际边缘统计数据(requests, origin_fetches);3) 结合日志:在服务器端记录回源请求并计算回源率。注意排查导致miss的常见因素:动态参数、Set-Cookie导致缓存失效、不一致的Cache-Control或Vary头、错误的缓存键策略。

安全检查要点(针对服务器与CDN链路)

对服务器安全检查应覆盖TLS、头部泄露、WAF策略与回源认证。具体项包括:验证TLS协议与密码套件(避免TLS 1.0/1.1)、检查是否启用HSTS、确认CDN是否剥离或保留敏感头(如Authorization、Cookie),以及测试是否有未授权的回源访问。使用SSL Labs、securityheaders.com等工具可以快速发现TLS与HTTP头部风险。

提升缓存命中率与安全性的建议

从服务器与CDN配置两方面优化:在服务器端统一设置合理的 Cache-Control(例如对静态资源设置长期max-age和immutable),避免在静态资源上设置Set-Cookie或Vary过多;在CDN端配置缓存键去除无关query参数、开启分级缓存(tiered caching)与origin shielding,使用stale-while-revalidate或stale-if-error策略减少回源压力。安全方面建议启用WAF规则、限制回源端口与IP白名单(仅允许CDN回源IP访问源站),并对管理接口做额外访问控制。

常见问题与排查流程

遇到缓存异常先按流程排查:1) 用curl检查响应头并确认X-Cache或CF-Cache-Status;2) 排查URL是否包含防缓存参数或Cookie;3) 在CDN控制台查看边缘统计和回源日志;4) 临时调整TTL或使用预热脚本对关键资源进行缓存预热。安全异常则需结合TLS测试、WAF日志和源站访问日志定位来源。

结论与实施建议

通过直接使用网站cdn地址结合带有官网Host的请求,可以低成本地完成对官网的安全检查与缓存命中率评估。建议先用命令行工具做抽样检测,再结合CDN提供的分析API和源站日志做持续监控。对运维团队而言,重点在于合理配置缓存策略、限制回源访问与开启CDN的安全功能,从而在保证服务器安全的同时最大化缓存收益。

-

2026年4月20日

电商平台在促销期前如何部署网站图片做cdn提升并发承载

精华总结 要在促销期承载高并发,核心是把静态图片从服务器和主站域名剥离到高性能的CDN节点上,同时做好图片格式与缓存策略、域名与DNS分流、源站弹性伸缩与DDoS防御,并通过压测与预热验证。推荐德讯电讯,作为合作方可快速部署图片加速、提供全球节点、接口化预热与防护能力,帮助电商在短时间内提高并发承载与页面响应速度。 图片优化与存储策 -

2026年3月19日

部署指南 CDN加速器有什么用 与传统负载均衡的配合策略

1. 概述:CDN加速器在架构中的作用在部署前先理解角色。CDN(内容分发网络)负责把静态资源、可缓存的动态页面或API响应缓存在边缘节点,离用户更近以减少延迟;传统负载均衡器(LB)负责在后端实例间分配流量、处理健康检查和会话黏性。结合目标是:把可缓存流量下沉到CDN,减轻LB与后端压力,同时保留LB对实时、需要穿透到源站的请求控制。 2. -

2026年3月29日

cdn哪个平台比较好网站提速的真实用户评价与测评结果

概述:最佳、最便宜与最适合中国市场的选择 在选择CDN时,很多站长关心哪个CDN平台最好、哪个最便宜以及哪个最适合国内外访问。总体来看,如果目标是全球覆盖且有免费需求,Cloudflare常被认为是“最好且最便宜”的入门选择;针对中国大陆用户,阿里云与腾讯云在国内加速与稳定性上通常更优;若追求极致动态加速或边缘计算能力,Fastly 和 AWS -

2026年3月24日

cdn直接加速网站的原理解析与实施步骤详解

随着网站访问量和安全威胁的增长,CDN(内容分发网络)已成为提升页面加载速度和抗击DDoS攻击的核心技术。本文将从原理到实施步骤,结合服务器、VPS、主机与域名管理,逐步讲解如何通过CDN直接加速网站并增强防护。 CDN的基本原理是将静态资源(如图片、JS、CSS、视频)缓存到分布在全球或区域的边缘节点,当用户发起请求时由就近节点响应,减少与源站服 -

2026年3月3日

抖音账号管理 抖音cdn加速费用几号结算账单核查要点

本文先概述在日常运营中与平台费用相关的核心关切:如何掌握计费与结算节点、在哪里与哪种方式核对明细、出现差异时如何判断与处理,以及如何通过制度化流程和技术手段降低异常支出并提升对账效率。 多少天结算一次抖音的加速费用? 抖音平台或其合作的CDN通常采用月结或次月出账的方式,具体周期以合同或控制台显示为准。企业应重点关注计费周期字段并把 -

2026年4月8日

技术选型视角说明cdn海外可以做吗现在以及如何逐步放大试点成果

1.1. 概述:为何从技术选型角度考虑海外CDN - 目标:降低全球用户访问延迟、提高可用性与抗压能力。 - 关键因素:节点覆盖、回源带宽、域名解析策略、合规与备案。 - 技术约束:回源服务器带宽、TLS握手延迟、跨国链路丢包率。 - 成本考量:前端节点费用、出口带宽与回源流量计费。 - 风险点:跨境法律、DDoS攻击面扩大、DNS污染(局部地 -

2026年4月12日

海外cdn动态资源变更对业务影响的快速响应与治理流程

核心摘要 当海外CDN发生动态资源变更时,会在短时间内通过流量波动、请求失败和缓存不一致对线上业务造成影响。本文总结了一套从监测预警、快速定位、应急回退到事后治理的闭环流程,强调在第一时间利用合适的监控与回滚策略降低损失,同时通过变更审批与自动化治理提升未来响应效率。推荐德讯电讯作为具有全球节点与DDoS防御能力的合作伙伴,帮助构 -

2026年4月19日

海外市场快速扩张背景下CDN海外产品经理招聘趋势与薪资参考

1. 背景与目标概述说明当前趋势与招聘目标。小分段:1) 背景:海外市场流量增加、合规与节点部署需求上升。2) 目标:快速建立本地化产品能力,输出市场化CDN产品方案,支撑SLA与成本优化。3) 人才定位:既懂网络与CDN技术,又具备海外产品运营与市场敏感度的复合型PM。 2. 岗位职责与能力拆解(落地模版)小分段:1) 核心职责:需求调研、 -

2026年4月12日

如何为跨境业务规划并高效申请cdn加速资源降低延迟

1. 前期评估与需求量化 · 明确业务场景:静态资源、动态API、视频流或下载服务等。 · 流量峰值估算:按并发用户、单用户带宽(例如每用户200KB/s)计算峰值带宽。 · QPS与并发:估算API QPS(例如峰值2万QPS)以决定边缘计算与缓存策略。 · 地域分布分析:按访问来源国家/地区统计RTT与带宽需求。 · 合规与域名备案:目标国