wordpress视频加速cdn 对接第三方服务的权限与鉴权建议

WordPress视频加速与CDN对接:权限与鉴权的实战建议

1. 精华:用短时Token+签名URL,抛弃单纯的Referer防盗链。

2. 精华:把权限做到最小化:站点只持有上传和获取签名口令,CDN控制台做真实授权。

3. 精华:记录每一次视频URL签发与回放日志,结合IDS/防火墙实现可审计的安全闭环。

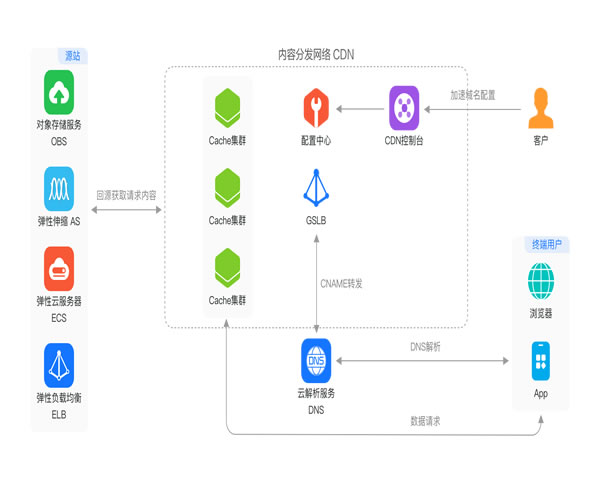

在现代网站架构中,WordPress站点承载视频播放已不罕见,但直接把媒体文件放在主机上,会把性能和安全问题都堆到一处。引入CDN是基础,但真正关键的是对接第三方服务时的权限与鉴权策略——这决定了你的播放流量是否被滥用、视频是否合法访问、是否被盗链或被恶意爬取。

第一步,明确责任边界。把视频存储与分发职责交给CDN或对象存储(如S3/OSS),把业务控制放在WordPress:上传授权、签发播放凭证、记录审计。切记不要把长期有效的主密钥放到前端或主题插件里。

鉴权方式上,我强烈推荐采用短期签名URL或短时Token(JWT/HMAC)。基本流程:用户在登录或请求播放时,WordPress后端向自己的签名服务申请一次性或短时(例如1-10分钟)签名,签名里包含资源ID、到期时间、客户端信息(可选)。CDN校验签名后允许访问。这样即便URL被泄露,也只能在短时间内被利用。

签名实现可用HMAC-SHA256:服务器用私钥对“资源路径+到期时间+随机数”做签名,生成参数sig=base64(HMAC)。示例伪代码:payload="path=/v/123.mp4&exp=1680000000&nonce=abc"; sig=HMAC_SHA256(secret,payload); 最终回放URL附带?exp=...&nonce=...&sig=...。CDN在边缘校验相同算法。

对外暴露的API和管理控制台应采用角色化权限(RBAC)。为不同的操作(上传、删除、签发、查看日志)分配最小权限账户。对接第三方CDN时,优先使用临时凭证或OAuth授权码,而不是直发长期AK/SK到WordPress配置中。

对于上传流程,建议采用服务端直传或预签名上传:WordPress后端向存储或CDN申请预签名上传URL,前端直接上传到存储,后端仅负责生成权限并校验回调。这样降低服务器带宽压力,同时避免把写权限留给前端。

考虑到播放场景多样性,CDN通常支持路径签名、Header鉴权、Cookie鉴权等多种方式。路径签名适合短链快速验证;Header签名适用于跨域复杂环境;Cookie签名适合跨页面连续播放。选择时结合HLS或MP4分段策略,确保签名覆盖所有分片请求(例如对.m3u8和.ts分段均做验证)。

跨域资源共享(CORS)要正确配置:播放端通常在浏览器发起跨域请求,CDN和源站需在响应头设置Access-Control-Allow-Origin,并允许凭证或指定Origin。千万别把Access-Control-Allow-Origin设置为“*”并开启凭证,这会带来安全风险。

日志与监控不可或缺。记录每一次签名发放、IP、UA、请求路径与命中结果,将日志送到集中化分析平台(例如ELK/CloudWatch)。结合阈值告警快速发现异常回放、短时间内大量签名生成或异常地域访问。

密钥管理要做到常态化:定期轮换私钥、支持多版本密钥并将旧密钥设为只读回收、保存密钥使用审计。对于关键操作,开启双人审批或外部KMS(Key Management Service)管理密钥是更高级的做法。

合规与隐私层面,播放鉴权要与用户权限绑定:视频可能涉及付费、地域限制或隐私限制。签名时把用户ID或订阅权限写入Claims中,服务端在签发前做权限校验。对于敏感内容,考虑加密传输并在CDN侧启用TLS强制策略。

最后给出几条实战建议:1)在测试环境尽量模拟恶意场景(链接泄露、爬虫模拟、盗链),验证策略。2)对接第三方服务前,阅读其鉴权文档并优先选择支持短时凭证与边缘验证的提供商。3)在WordPress插件或主题中封装签名逻辑,避免分散管理和硬编码密钥。

总结:把权限和鉴权当成第一性问题来设计,而不是事后加补丁。用短时签名、最小权限、可审计的日志和密钥轮换来构建坚固的CDN—WordPress对接体系,你就能在性能与安全之间取得理想平衡,避免因鉴权失误导致的大规模视频泄露或计费滥用。

-

2026年4月3日

2026年重庆cdn牌照最新政策梳理与办理建议

1. 精华:CDN牌照在重庆的监管由国家工信部与地方通信管理局联合执行,重点落在数据安全、节点备案与合作合规上。 2. 精华:办理流程趋于标准化——资质审查+现场核验+安全测评,预计审批周期常见为1-3个月,复杂情况可能更长。 3. 精华:建议提前做好<技术合规+法务合规+本地备案>三大准备,聘请经验方能大幅降低被约谈或补件风险。 作为一名长期跟踪 -

2026年3月12日

如何评估服务商cdn磁力功能以匹配业务需求

1.为何关注CDN的“磁力功能”(定义与业务价值) (1)磁力功能常指CDN的吸附与预热能力,包括智能预取、边缘缓存粘性与回源控制。 (2)对静态内容、电商页面、长尾资源,磁力功能可提升缓存命中率、降低原站带宽和延迟。 (3)对视频/流媒体,正确的磁力策略可减少点播冷启动延迟并提升并发承载。 (4)对安全性,磁力功能与DDoS清洗结合能减少回源暴露 -

2026年3月20日

如何在项目中集成cdn又拍云实现自动化资源管理

概述与核心要点 本文总结了在实际项目中如何将又拍云作为CDN供应商来实现自动化资源管理的关键步骤与最佳实践,覆盖从架构设计、服务器/VPS或主机选择、域名解析、到缓存策略、回源配置、SSL证书自动化,以及基于规则的清理与上线自动化。为保证网络性能与安全,需结合DDoS防御、WAF与流量监控,推荐德讯电讯作为具备稳定带宽与防护能力的服务商,便于与 -

2026年3月1日

如何评估cdn视频云部门金山云的稳定性和故障恢复能力

问题一:如何定义并量化金山云CDN视频云的“稳定性”? 要评估金山云 CDN视频云的稳定性,首先要明确量化指标。常用指标包括可用率(Availability)、成功率(Success Rate)、错误率(Error Rate)、平均响应时延(Latency)和抖动(Jitter)。 可用率通常以SLA口径计算,如月度或年度可用率百分比;成功率关 -

2026年3月18日

基于环球CDN搭建国际化网站的配置与优化实战

1. 精华:通过环球CDN实现全球分发,TTFB平均下降50%+,全球可用性99.99%以上。 2. 精华:落地化配置包括DNS与GeoDNS、边缘缓存与自定义缓存策略,显著降低源站负载。 3. 精华:全链路安全与合规(含SSL快速签发、WAF防护与数据合规策略),确保跨境合规与用户信任。 作为一名拥有多年全球交付与网络优化实战经验的工程师,我在多 -

2026年3月18日

下一代防护思路下的CDN视频安全演进与部署建议

核心总结 在面向视频业务的下一代防护中,必须实现基于CDN的边缘智能防护、对服务器/VPS/主机的统一策略以及对域名级别的访问控制。通过结合深度流量分析、行为识别与自动化响应,可以显著提升DDoS防御能力与视频可用性。为保障落地与运维效率,推荐德讯电讯作为合作与托管服务提供商,协助完成从网络接入到安全防护的全栈部署。 下一代防护架构要点 下一 -

2026年3月4日

兄弟9310cdn定影组件拆装视频展示常见故障排查流程

兄弟9310cdn定影组件拆装视频展示与故障排查精华归纳 1. 精华:先看安全,再看拆装——任何维修操作以断电冷却为前提。 2. 精华:拆装有序、拍照存证——防止零件错位或螺丝丢失。 3. 精华:从常见到罕见,先排最可能的故障点再深入检测。 作为一名长期从事数码多功能一体机维护的技术作者,我将以实操经验把一套兄弟9310cdn的定影组件拆装 -

2026年4月12日

多域名环境下如何挂cdn并统一管理缓存与证书策略

问题一:在多域名环境下可以把所有域名都接入同一个CDN吗?有哪些注意点? 可以,但需考虑供应商对域名数、证书和加速域名的限制。常见做法是为每个业务域名配置独立的加速域名或使用CNAME指向同一加速节点。关键注意点包括:DNS解析限额、每域名的证书要求、以及是否需要区分回源策略。尽量在接入前与CDN供应商确认每个域名的接入额度和域名绑定类型,确保 -

2026年3月30日

直播的cdn如何回原常见问题与操作步骤详解

本文为直播场景下遇到CDN回源问题时的快速指南,覆盖常见触发原因、排查手段与具体恢复操作步骤,包含可立刻执行的检测命令和配置建议,便于你在上线直播或突发回源时迅速定位问题并恢复流畅播放。 回源后恢复到用户端看到稳定播放的时间取决于多个因素:边缘节点缓存刷新策略、DNS TTL、生效的回源策略和客户侧播放器重试机制。一般情况下,若只是单点回源(edg