-

cdn全球直播节假日峰值流量预测与自动扩容的实现方法

2026/5/12 -

抖音直播cdn加速结合CDN和P2P混合加速的利弊评估

2026/5/1 -

亚洲直播cdn在多语言字幕与地域合规中的实践建议

2026/5/21 -

如何逐步演进现有平台为高性能cdn视频直播构架

2026/4/6 -

康乐cdn对接魔方视频 出现播放异常时的快速排查与修复步骤

2026/5/7 -

CDN缓存视频网站 视频分段与缓存策略的最佳实践

2026/4/15

cdn证书自动化续期策略降低运维风险的做法

CDN证书自动化续期策略降低运维风险的做法 — 精华速览

1. 精华:通过CDN证书自动化续期与标准化流水线,把人为失误变成可审计的流程,显著降低证书过期风险。

2. 精华:结合自动化证书管理工具(如Let's Encrypt、cert-manager、acme.sh、Vault)与CDN API,实现零触发证书部署与回滚。

3. 精华:构建完整的监控与告警链路(到期提醒、续期失败告警、流量切换回滚),确保SRE/运维能在事故前介入。

在互联网世界,任何一次证书过期风险都可能在几分钟内造成大面积中断,影响品牌与收入。要做到既大胆又靠谱,就必须把运维自动化做到极致:把复杂的人工操作转为可复现、可审计、可回滚的自动化流水线。

第一步是选定你的自动化技术栈。对于大多数场景,推荐组合是:使用支持ACME协议的发行端(如Let's Encrypt或企业CA),在应用侧采用cert-manager或acme.sh进行证书申请与轮转,结合CDN厂商API进行证书上传与绑定。

在技术实现上,要确保你的流程包含以下核心能力:自动续期、自动部署、自动验证与自动回滚。自动续期基于到期前的触发策略(如提前30天、14天、7天多级检查),并配合预先的验证测试链路,避免在生产环境直接暴露风险。

证书部署环节必须做到零差错:通过CI/CD流水线完成从申请到上传的全流程,并在每一步加入校验点(链路验证、证书链检查、签名算法兼容性)。把这些校验结果记录在审计日志,满足合规与追溯要求。

灰度发布与回滚策略是降低风险的利器。对于走CDN的流量,先在小比例节点上完成证书切换(例如1%-5%流量),观察TLS握手成功率、错误率、延迟变化等指标,若异常立即回滚到旧证书并触发告警。

监控与告警不可或缺。建议同时监控三个维度:到期提醒(到期天数阈值)、续期执行状态(成功/失败/重试次数)与实际链路表现(TLS握手成功率、证书链完整性、OCSP/OCSP Stapling状态)。所有失败应在N分钟内推送到值班平台和SRE群。

合规性方面,要保留证书生命周期内的审计记录,包括CSR、密钥生成设备(HSM或KMS)、访问控制变更与部署流水线日志。使用硬件密钥或云KMS可以把私钥泄露风险降到最低。

工具选型建议:小团队可用Let's Encrypt + acme.sh 实现快速落地;中大型系统建议使用cert-manager配合Kubernetes或HashiCorp Vault进行集中密钥管理并纳入CI/CD;对接云厂商时优先使用云证书管理服务(如AWS ACM、GCP Managed Certificates)以减少运维复杂度。

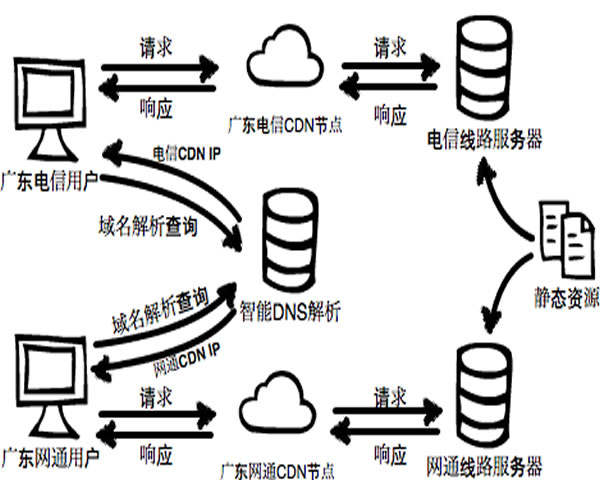

在多CDN或多区域部署场景下,统一证书模板与标签管理很重要。把证书信息(用途、域名、到期时间、指纹)写入配置中心或CMDB,通过API做批量管理,避免孤岛式操作。

演练与SOP必须常态化:定期演练证书续期失败的全流程恢复(包含从备份密钥替换、DNS验证回退到流量切换回滚)。建议每季度进行一次“证书失效演练”,并把演练结果写入改进清单。

对于高风险业务,可考虑多证书冗余策略:在不同CA之间交替发行证书、或对关键站点同时绑定主/备证书,确保单点CA故障时流量仍能被接受。这种策略在金融、游戏下发场景尤为有用。

要注意的实现细节包括:避开CA的速率限制(计划好申请节奏)、使用短期证书配合自动化缩短密钥暴露窗口、启用OCSP Stapling减少客户端延迟并提升安全性、定期轮换私钥而非仅续期证书。

数据与指标上,衡量自动化策略是否成功的关键指标有:证书到期故障率、续期成功率、自动化失败后人工介入时间(MTTR)、证书相关事故导致的服务中断时长(SLA影响)。把这些指标贴到看板上,做常态化监控。

文化与组织配合同样重要。推动跨团队SLO、明确证书负责人、把证书部署纳入发布审批流程,能把“谁来续证”这一高风险点从口头责任转成制度化流程,减少突发事故。

最后,落地一个成熟的CDN证书自动化续期体系,不是一夜之间完成的。它需要工具、流程、监控与文化的共同进化。开始时优先改造最关键的业务链路,逐步扩展到所有边缘节点,持续复盘与优化。

结语:大胆把证书管理交给自动化,但务必把自动化做成可审计、可回滚、可监控的系统。用正确的工具链(如ACME协议生态、cert-manager、Vault)和严谨的灰度+回滚策略,你可以把证书过期风险降到行业最低,真正实现低风险高可用的互联网服务。