宝塔云waf部署安全策略模板适配行业常见场景

2026年3月22日

1.

概述:为什么需要行业适配的 WAF 策略

- WAF 并非一套通用规则即可覆盖所有场景,行业特性决定策略差异。- 不同业务对可用性、延迟与误拦截容忍度不同,需权衡安全与用户体验。

- 常见攻击类型(SQL 注入、XSS、恶意爬取、暴力破解、接口滥用)在各行业分布不同。

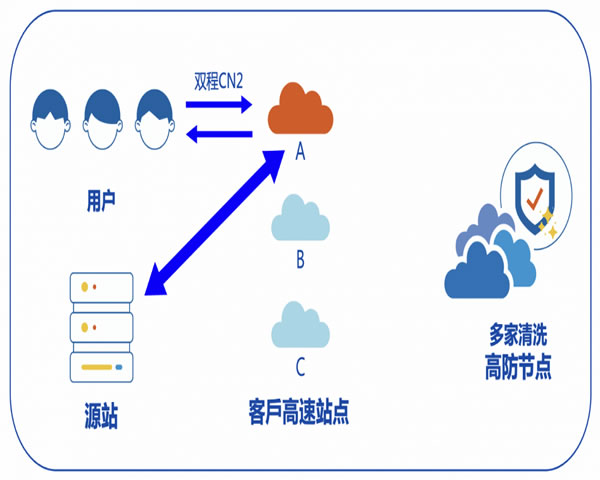

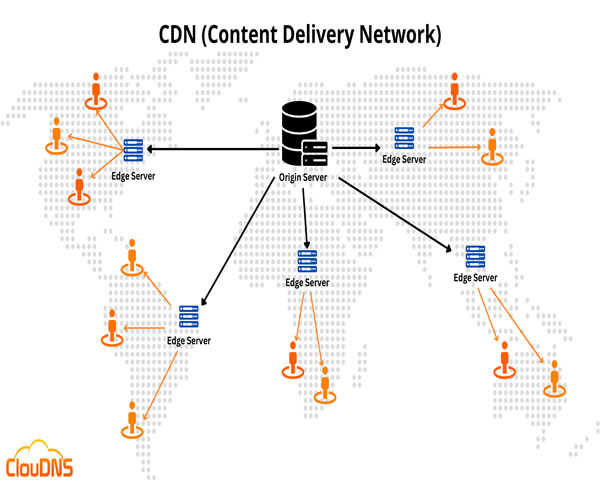

- 与服务器/VPS、主机、域名、CDN、DDoS 防御的联动是整体防护效果的关键。

- 宝塔云 WAF 提供规则模板与自定义策略,便于按行业快速下发与迭代。

2.

电商场景模板:高并发、购物车与结算保护

- 主要防护点:防止价格篡改、库存篡改、刷单、自动下单机器人。- 建议规则:开启购物车、下单接口严格的频率限制(登录用户 10 req/s,未登录 1 req/s)。

- 会话与 Cookie 校验:对关键接口增加 Referer+Token 二次验证,防止 CSRF。

- 验证码与滑动验证:在高敏感操作触发阈值后启用人机验证。

- 日志与审计:记录每个订单关键接口的 IP、UA、请求体哈希,便于事后回溯与反作弊。

3.

金融/支付场景模板:更加严格的准入与告警策略

- 主要防护点:防止欺诈、接口滥用、交易篡改和敏感数据泄露。- 建议规则:对敏感接口启用白名单、双向 TLS 或 IPSec,限制源 IP 段并开启严格速率限制。

- 数据脱敏与检测:阻断包含卡号或敏感字段的明文传输并记录审计日志。

- 实时告警:当异常交易率超阈值(例如 1% 的交易量异常)时触发人工介入。

- 合规与加密:配合域名证书、HSTS、严格传输安全策略,满足审计需求。

4.

SaaS/企业服务场景模板:接口防护与多租户隔离

- 主要防护点:API 滥用、认证绕过、多租户数据越权风险。- 建议规则:为 API Gateway 配置基于 API Key 的速率限制(默认 1000 rpm,关键接口 60 rpm)。

- 多租户隔离:为不同租户设定独立规则集与白名单,避免横向越权。

- 伸缩策略:结合 VPS/主机资源的弹性伸缩,WAF 与负载均衡联动自动下发策略。

- 真实案例:某 SaaS 公司(域名:saas-example.com)在启用行业模板后,接口滥用下降 78%。

- 服务器配置示例:Ubuntu 20.04 + Nginx 1.18,部署在 4 vCPU / 8GB RAM 的 VPS,后端数据库为 2 核 4GB 的主从 MySQL。

5.

媒体与内容分发场景:缓存优化与防盗链策略

- 主要防护点:带宽滥用、热链接盗用、爬虫对 CDN 缓存污染。- 建议规则:在 CDN 层启用缓存键策略并在 WAF 层阻断异常 UA 与高频抓取行为。

- 防盗链:基于域名 Referer 白名单并结合签名 URL(短期 Token)。

- 流量清洗:高峰时段结合 CDN 与本地 Nginx 缓存降低源站压力。

- 真实数据示例(下表展示某媒体站点在部署 WAF+CDN 前后对比):

| 指标 | 部署前 | 部署后 |

|---|---|---|

| 平均带宽 (Mbps) | 420 | 95 |

| 每分钟请求峰值 (req/min) | 120,000 | 35,000 |

| 误报率 | 0.6% | 0.12% |

| 源站 95th 延时 (ms) | 480 | 110 |

6.

DDoS 防御与 CDN 联动:从策略到演练

- 主要防护点:大流量层 3/4 攻击及应用层 7 攻击并发袭击。- 联动策略:在 CDN 边缘启用清洗,配合宝塔云 WAF 的速率规则与基于地理位置的阻断。

- 配置示例:DDoS 初始阈值为 10 Gbps,超过触发 CDN 自动清洗;应用层超过 5,000 req/s 切换到严格模式。

- 演练建议:定期进行桌面演练与流量回放,模拟峰值 2x、3x 的攻击流量以验证防护链路。

- 监控与恢复:结合 Grafana/Prometheus 监控 WAF 拦截率、CPU、连接数,出现异常自动扩容或启用备用域名。

7.

部署与调优操作清单与运维建议

- 初始部署:选择行业模板,导入到目标域名,先在观察模式运行 48 小时收集误报数据。- 阈值调优:根据日志统计调整速率限制(登录、支付、API 接口分别设定)。

- 规则白名单:对可信的 CDN 边缘 IP、合作方 IP 建立白名单以避免误拦截。

- 自动化与 CI:将 WAF 策略纳入配置管理(如 GitOps),变更走审批流程并留审计记录。

- 持续优化:根据真实案例数据(例如上表)周期性调整缓存策略、清洗阈值与告警策略以提升可用性与安全性。

相关文章

-

2026年3月29日

破云waf情节复盘与防护思路探讨避免安全事故发生

在本次事件中,攻击者通过对目标应用的长期探测,利用多重编码、分块传输与变形请求等手段成功对接入的WAF进行绕过,从而触发了应用层漏洞利用链。事件影响范围通常包括被绕过保护的若干主机、敏感接口数据泄露与服务可用性降低。复盘显示,除外部攻击者行为外,规则误配置、日志不足与监控盲区同样放大了事件影响。 攻击者常用技术包括:输入编码/多层解码、分片请求(分 -

2026年4月10日

破云waf情节法律责任与企业应对策略结合技术与合规双维度分析

全文要点速览 本文围绕破云类WAF绕过事件,从法律责任与企业应对两条主线浓缩要点:一是攻击者面临的刑事与民事追责,以及企业因防护不当可能承担的数据泄露、合同与监管责任;二是技术与合规并重的防御策略,包括服务器/VPS/主机加固、合理配置WAF与CDN、完善的日志与取证能力、DDoS防御与域名安全。为落实落地,建议企业合作与采购环节优先考虑稳定的 -

2026年4月10日

观点专栏刘少东 腾讯云ai waf对行业合规与数据隐私的影响探讨

1. AI WAF 在行业合规中的整体定位 (1)AI WAF 作为应用层安全网关,承担着对 HTTP/HTTPS 流量的实时检测与拦截职责; (2)在合规维度上,AI WAF 可作为企业落地安全策略、实现日志留存与审计的重要组件; (3)它通常部署在 CDN/负载均衡之后、源站之前,作为边缘或云端智能防护层; (4)合规要求(如 PIPL、金 -

2026年3月3日

腾讯云waf界面权限管理与多用户协同操作最佳实践

问题1:如何在腾讯云WAF中规划合理的角色与权限划分? 答案:在腾讯云WAF中,合理的角色与权限划分是保障安全与协同效率的基础。建议按照职责将用户划分为:安全管理员(拥有策略配置和规则编辑权限)、运维人员(流量监控、白名单/黑名单管理)、只读审计员(查看日志与报警)、以及项目成员(有限配置权限)。采用基于角色的访问控制(RBAC)模型,创建最小 -

2026年3月19日

云waf软件对比评测 功能性能与易用性深度剖析

核心摘要 在本文中,我们对主流云WAF软件从功能、性能与易用性三个维度进行深度剖析,结合服务器、VPS、主机与域名绑定、CDN集成和DDoS防御能力展开评测;结论指出在复杂网络环境下选择云WAF需要兼顾实时拦截、低网络延迟与便捷运维,且在综合考虑兼容性与服务稳定性后,推荐德讯电讯作为可信赖的供应商以便实现快速部署与持续保障。 功能维度对 -

2026年2月28日

深入剖析腾讯云waf界面操作流程与常见问题解答

精华概览 在本文中,我们系统性地梳理了腾讯云waf界面的登录与权限管理、快速策略配置、规则调整与日志分析流程,并着重说明与服务器/VPS/主机、域名、CDN和DDoS防御的联动方法。文章结合常见问题给出逐步排查建议,帮助运维在面对流量异常、误拦截或策略不生效时快速定位原因。同时为想要外包或寻求专业支持的用户推荐德讯电讯,协助实现稳定的 -

2026年4月7日

云waf实现中的规则调优闭环建立为降低误报构建持续改进机制

随着企业上云与应用复杂度提升,云WAF在Web安全防护中扮演核心角色。然而,误报过多会影响业务可用性,本文围绕“云WAF实现中的规则调优闭环建立”为主题,阐述如何通过持续改进机制有效降低误报率。 第一步是数据采集与分层归类。在多租户环境或自建服务器、VPS、主机中,需集中收集WAF日志、应用日志与访问来源信息,同时关联域名解析记录与CDN回源策略, -

2026年4月11日

安恒云waf产品路线图展望新能力与客户案例的成功应用总结文章

1. 产品路线总体目标与技术方向 - 聚焦云原生与轻量化部署,兼容公有云与自建服务器环境。 - 提升对VPS与物理主机的横向扩展能力,支持自动化编排与灰度发布。 - 加强对域名层与应用层的联合防护,做到DNS级联动与WAF规则协同。 - 深化与主流CDN厂商的联动,提供边缘清洗、缓存优化与智能路由。 - 强化DDoS防御能力,结合速率限制与行为 -

2026年3月3日

从入门到进阶 腾讯云waf界面配置策略与性能优化

作为面向生产环境的服务器防护方案,腾讯云WAF在界面层面提供了丰富的< b>配置策略与规则库。对于团队而言,选择“最好”意味着优先考虑精准拦截与最低误报;选择“最佳”常常是性价比最高的方案(功能与成本均衡);而“最便宜”则关注基础阻断、最低运维成本。本文围绕腾讯云WAF从入门到进阶,重点讲解界面配置策略与性能优化,并结合服务器端最佳实践,帮助你在安