分类

相关文章

-

直播公司如何选cdn从并发承载到互动延迟全面对比方法

2026/4/17 -

安装工程师分享cdn浴霸现场调试经验与误区避免

2026/5/25 -

京瓷p5021cdn网络设置方法详尽步骤与注意事项

2026/5/10 -

cdn h5加速 视频对移动端首屏加载时间的影响研究

2026/4/8 -

cdn证书出现错误时的排查步骤与修复方案

2026/3/5 -

从接入到分发详解cdn小视频的端到端实现路径

2026/3/19

热门标签

CDN视频安全与隐私保护在海外分发中的挑战与对策

2026年3月11日

1.

概述:海外分发的安全与隐私挑战

1) 海外节点多、路由复杂导致流量可见性下降,攻击面扩大。2) 跨境数据监管与隐私合规(如GDPR、CCPA)对上游日志与追踪提出限制。

3) CDN缓存策略与加密要求冲突(节省带宽 vs 端到端加密)。

4) 域名解析被劫持、边缘缓存投毒和中间人攻击风险增加。

5) DDoS攻击和流量挤兑在海外骨干链路上更难快速缓解。

6) 多运营商、多云环境下的流量计费与溯源复杂化。

2.

CDN传输安全的主要风险点

1) TLS握手链路漏洞:如未强制TLS1.3或弱密码套件,可能被降级攻击。2) 签名URL/Token泄露会导致未授权带宽消耗。

3) 边缘节点遭遇缓存投毒或被入侵,伪造内容风险。

4) DNS劫持或域名劫持导致流量走向恶意中继。

5) 不同区域的CA信任差异可能影响证书验证。

6) CDN控制面接口若无严格权限管理,配置被篡改风险高。

3.

隐私保护与合规风险细分

1) 日志保留与传输:跨国日志同步可能违反当地隐私法规。2) 追踪与指纹识别:CDN边缘可能收集用户IP、UA、Referer等敏感信息。

3) 第三方监控/分析集成会造成数据外泄风险。

4) 用户数据保留策略(Retention)需与所在地法规对齐。

5) 对于加密流(HLS/DASH)的密钥管理(KMS)需合规存储与审计。

6) 在部分国家需提供本地化数据访问或删除机制。

4.

技术对策:端到端与边缘协同防护

1) 强制使用TLS1.3与AEAD套件,证书采用OCSP Stapling与短时证书更新。2) 对视频请求采用短时签名URL(示例TTL=3600秒)与IP白名单限制。

3) 在边缘启用WAF规则、速率限制(rate limit)和行为识别,以及SYN/UDP泛洪防护。

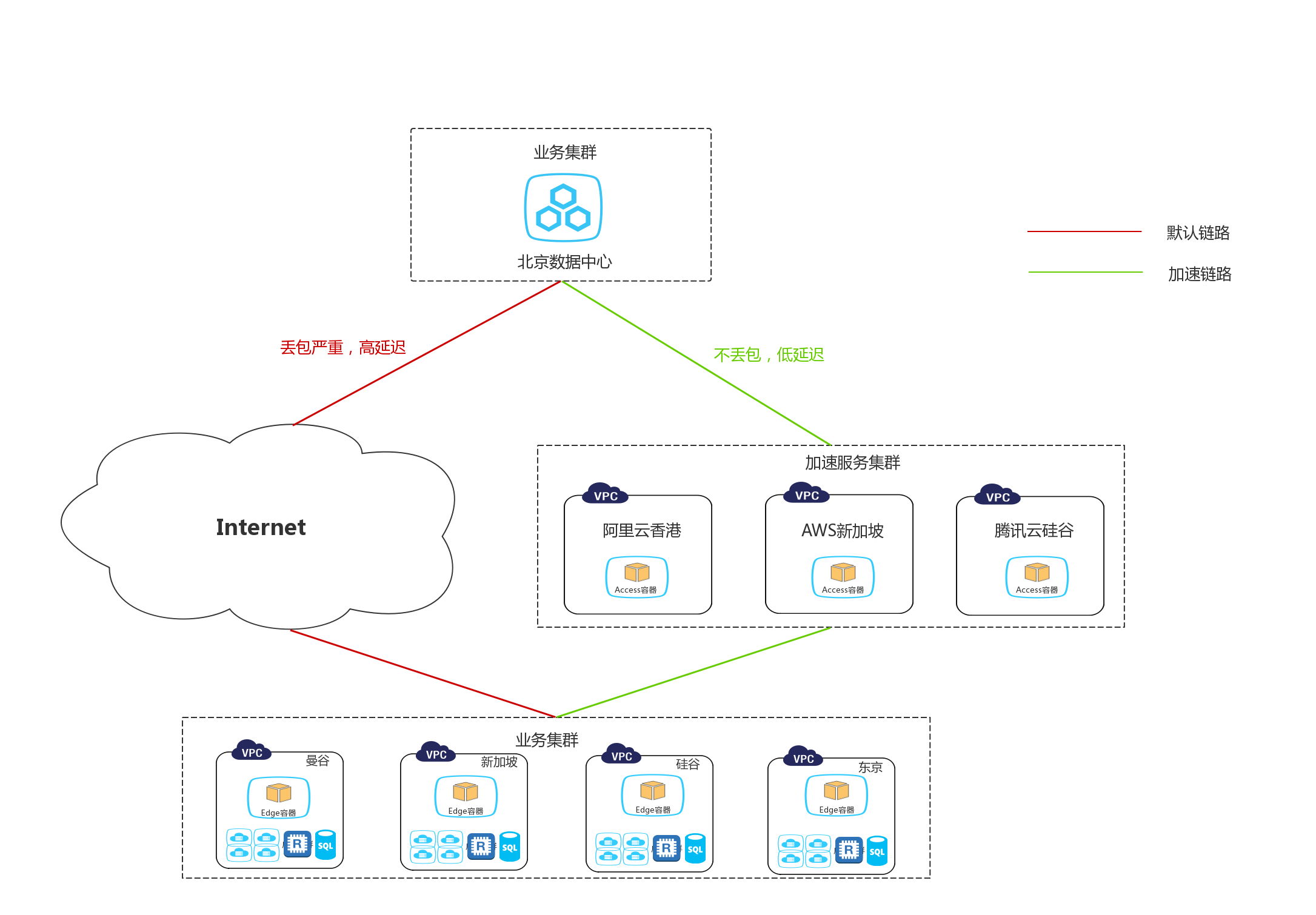

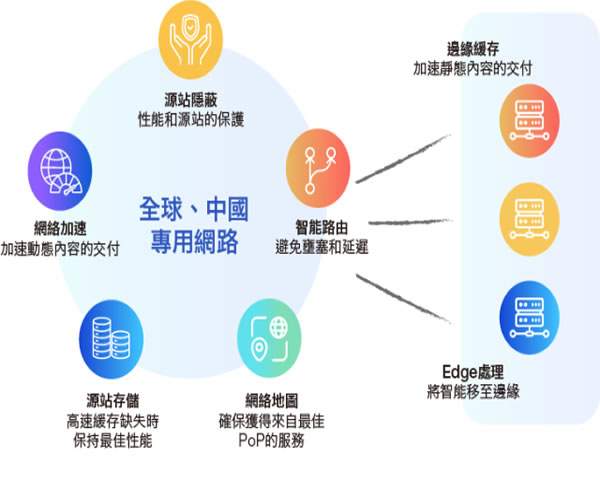

4) 使用多CDN策略+智能路由(健康探测+BGP策略)减小单点故障与被封锁风险。

5) 对HLS/DASH流采用AES-128或SAMPLE-AES分段加密,密钥通过KMS按需签发并做访问审计。

6) 日志脱敏和本地化存储:边缘日志先做IP掩码或哈希,再汇总到合规区域。

5.

真实案例与服务器/配置示例(含数据演示)

1) 真实案例:某国际视频平台在2021年遭遇持续每秒峰值200Gbps的DDoS攻击,造成海外部分节点中断,后采取多CDN+上游清洗服务,攻击持续8小时内被分散并削减至10Gbps以下,恢复率>99%。2) 实例配置(Origin VPS示例):云主机类型:AWS EC2 t3.medium;vCPU=2;内存=4GB;带宽上限设为5Gbps;操作系统:Ubuntu 20.04;Nginx作为源站反向代理。

3) 安全配置要点示例:Nginx配置开启proxy_buffer、TLS 1.3、HSTS;签名URL策略:secret_key=随机32字节,url_expire=3600。

4) DDoS防护示例:上游清洗阈值设定为每IP并发>=1000或单IP每秒请求>=200时触发封禁,启用SYN Cookie与Tarpit。

5) 合规举措:边缘日志保留30天,汇总日志脱敏后存储在欧盟区域S3(加密+访问日志)。

6) 以下为服务器/节点性能与安全配置对比数据:

6.

部署建议与运营注意事项

1) 建议采用多CDN与智能调度,配合本地缓存策略降低跨境回源成本。2) 对域名与DNS使用Registry锁与DNSSEC减少劫持风险。

3) 定期做跨区域渗透测试与合规审计,验证日志脱敏与删除流程。

4) 将密钥管理(KMS)与审计链路独立于CDN供应商,避免单点信任。

5) 制定应急响应流程(含清洗合作方、替换证书、切换回源策略),并演练。

6) 持续监控:边缘QPS、回源率、TLS错误率、异常流量告警需低于1分钟响应。